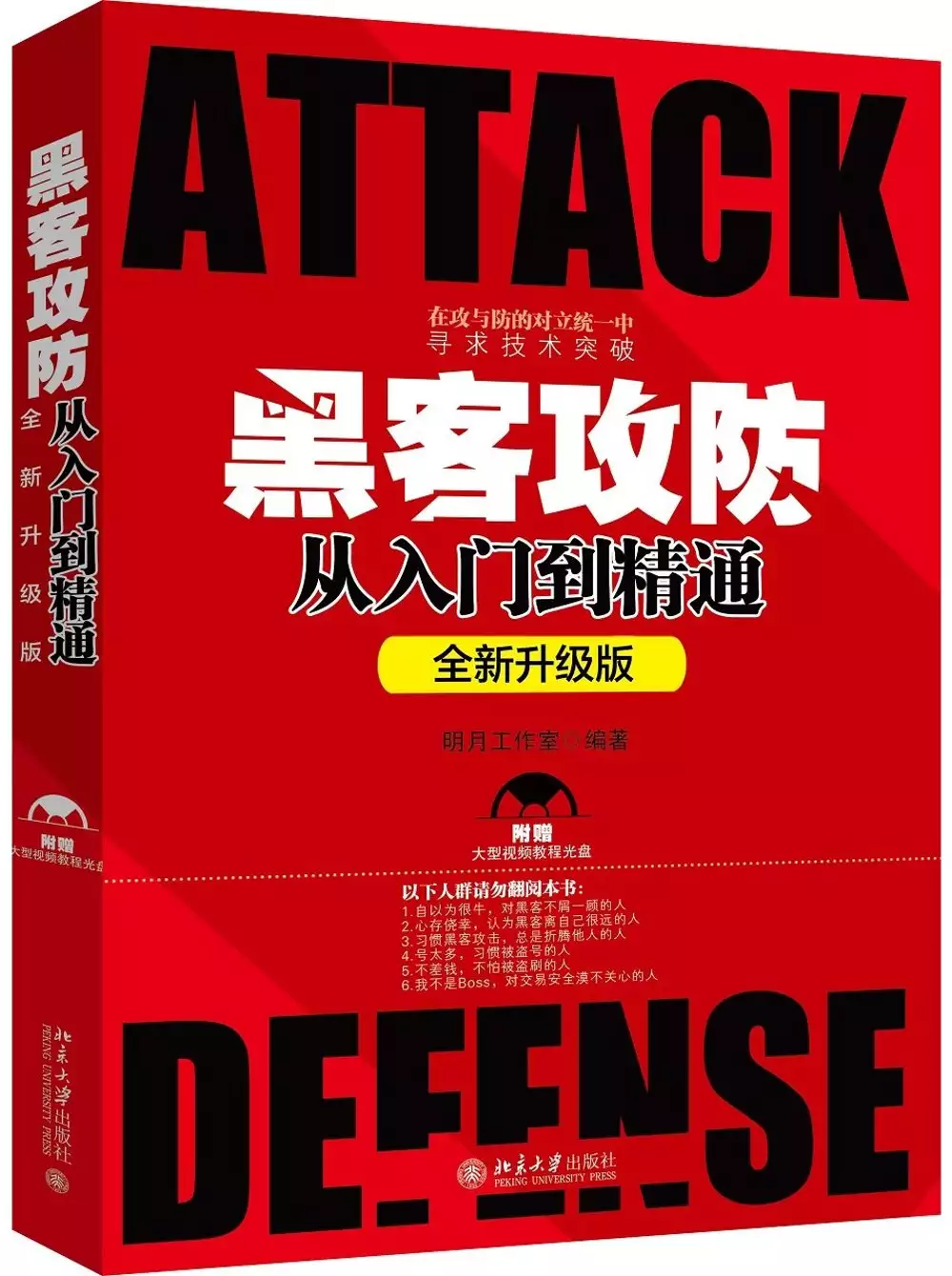

Scanner Pro的問題,我們搜遍了碩博士論文和台灣出版的書籍,推薦明月工作室寫的 黑客攻防從入門到精通(全新升級版) 和Whitt, Phillip的 Pro Photo Colorizing With Gimp都 可以從中找到所需的評價。

另外網站Scanner Pro - iPad - English - Evernote App Center也說明:ScannerPro is designed for quickly getting a hard document into digital form for easy sharing and sending. Scan documents, business cards, receipts and more ...

這兩本書分別來自北京大學 和所出版 。

國立臺灣科技大學 機械工程系 林清安所指導 賴以衛的 以3D深度學習及點雲匹配技術進行機械手臂自動化複雜零件分類 (2021),提出Scanner Pro關鍵因素是什麼,來自於3D CAD、點資料處理、深度學習、隨機取放、機械手臂。

而第二篇論文國立陽明交通大學 資訊科學與工程研究所 陳志成所指導 王嘉誠的 衛星失效區域定位方法 (2021),提出因為有 定位、導航、衛星失效區域、路層偵測、氣壓、磁指紋的重點而找出了 Scanner Pro的解答。

最後網站Scanner Pro :PDF Document Scan - Google Play 應用程式則補充:掃描儀加上讓您的Android變成一個便攜式掃描儀。即時掃描你的筆記,文件,收據,然後將它們轉換成PDF文件。 掃描儀加上使用起來非常簡單。

黑客攻防從入門到精通(全新升級版)

為了解決Scanner Pro 的問題,作者明月工作室 這樣論述:

由淺入深、圖文並茂地再現了計算機與手機安全相關的多方面知識。全書共22章,分別為社會工程學、計算機與網絡反黑基礎、Windows10系統防火牆與Windows Defender、Windows10高級安全管理、系統和數據的備份與恢復、計算機與網絡控制命令、掃描與嗅探:確定目標與探索網絡資源、木馬防范技術、病毒防范技術、Windows系統漏洞攻防技術、計算機后門技術、程序的加密與解密技術、局域網安全防范技術、計算機遠程控制技術、Web站點安全防范技術、清理惡意插件和軟件、網游與網吧安全防范技術、網絡賬號防黑實戰、網絡支付工具的安全、無線網絡安全防范技術基礎、Wi-Fi安全防范技術、藍牙安全防范技

術。本書語言簡潔、流暢,內容豐富全面,適用於計算機初、中級用戶、計算機維護人員、IT從業人員及對黑客攻防與網絡安全維護感興趣的計算機中級用戶,各大計算機培訓班也可以將其作為輔導用書。 第1章社會工程學1.1黑客與社會工程學1.1.1社會工程學攻擊概述1.1.2無法忽視的非傳統信息安全1.1.3攻擊信息擁有者1.2揭秘常見的社會工程學攻擊1.3社會工程學攻擊時刻在發生1.3.1非法獲取用戶的手機號碼1.3.2揭秘網絡釣魚1.3.3揭秘如何偽造身份騙取系統口令1.4無所不在的信息搜索1.4.1利用搜索引擎搜索1.4.2利用門戶網站收集信息1.4.3利用其他特定渠道進行信息收集1

.5從源頭防范黑客攻擊1.5.1個人用戶防范社會工程學1.5.2企業或單位防范社會工程學技巧與問答第2章計算機與網絡反黑基礎2.1系統進程2.1.1認識系統進程2.1.2關閉和新建系統進程2.2端口2.2.1端口的分類2.2.2查看端口2.2.3開啟和關閉端口2.2.4端口的限制2.3網絡協議2.3.1TCP/IP協議簇2.3.2IP協議2.3.3ARP協議2.3.4ICMP協議2.4虛擬機2.4.1安裝VMware虛擬機2.4.2配置安裝好的VMware虛擬機2.4.3安裝虛擬操作系統2.4.4VMware Tools安裝技巧與問答第3章Windows 10系統防火牆與Windows Def

ender3.1設置Windows 10防火牆3.1.1啟用或關閉Windows防火牆3.1.2管理計算機的連接3.1.3 Windows防火牆的高級設置3.2使用Windows Defender3.2.1認識Windows Defender3.2.2 認識Windows Defender的功能3.2.3使用Windows Defender進行手動掃描3.2.4自定義配置Windows Defender3.3讓第三方軟件做好輔助3.3.1清理惡意插件讓Windows 10提速3.3.2使用第三方軟件解決疑難問題3.4使用Windows更新保護計算機3.4.1設置更新3.4.2檢查並安裝更新技巧

與問答第4章Windows 10高級安全管理4.1設置文件的審核策略4.2Windows BitLocker驅動器加密4.2.1了解BitLocker4.2.2啟用BitLocker4.2.3管理BitLocker加密的驅動器4.3本地安全策略4.3.1不顯示最后登錄的用戶名4.3.2調整賬戶密碼的最長使用期限4.3.3調整提示用戶更改密碼時間4.3.4重命名系統管理員賬戶和來賓賬戶4.3.5禁止訪問注冊表編輯器4.4用戶操作安全防護機制4.4.1認識用戶賬戶控制4.4.2更改用戶賬戶控制的級別技巧與問答第5章系統和數據的備份與恢復5.1備份與還原操作系統5.1.1使用還原點備份與還原系統5.

1.2使用GHOST備份與還原系統5.2備份與還原用戶數據5.2.1使用驅動精靈備份與還原驅動程序5.2.2備份與還原IE瀏覽器的收藏夾5.2.3備份和還原QQ聊天記錄5.2.4備份和還原QQ自定義表情5.3使用恢復工具恢復誤刪除的數據5.3.1使用Recuva恢復數據5.3.2使用FinalData恢復數據5.3.3使用FinalRecovery恢復數據技巧與問答第6章計算機與網絡控制命令6.1在Windows系統中執行DOS命令6.1.1用菜單的形式進入DOS窗口6.1.2通過IE瀏覽器訪問DOS窗口6.1.3復制、粘貼命令行6.1.4設置窗口風格6.1.5Windows系統命令行6.2全

面認識DOS系統6.2.1DOS系統的功能6.2.2文件與目錄6.2.3文件類型與屬性6.2.4目錄與磁盤6.2.5命令分類與命令格式6.3網絡安全命令實戰6.3.1測試物理網絡的Ping命令6.3.2查看網絡連接的Netstat6.3.3工作組和域的Net命令6.3.423端口登錄的Telnet命令6.3.5傳輸協議FTP命令6.3.6查看網絡配置的IPConfig命令6.4其他重要命令6.4.1Tracert命令6.4.2Route命令6.4.3Netsh命令6.4.4Arp命令技巧與問答第7章掃描與嗅探:確定目標與探索網絡資源7.1確定掃描目標7.1.1確定目標主機IP地址7.1.2了解

網站備案信息7.1.3確定可能開放的端口和服務7.2掃描的實施與防范7.2.1掃描服務與端口7.2.2Free Port Scanner與ScanPort等常見掃描工具7.2.3X-Scan用掃描器查看本機隱患7.2.4用SSS掃描器實施掃描7.2.5用ProtectX實現掃描的反擊與追蹤7.3嗅探的實現與防范7.3.1什麼是嗅探器7.3.2捕獲網頁內容的艾菲網頁偵探7.3.3使用影音神探嗅探在線視頻地址7.4運用工具實現網絡監控7.4.1運用網絡執法官實現網絡監控7.4.2運用Real Spy Monitor監控網絡技巧與問答第8章木馬防范技術8.1何謂木馬8.1.1木馬的起源與發展8.1.

2木馬的機體構造8.1.3木馬的分類8.2揭秘木馬的生成與偽裝8.2.1曝光木馬的偽裝手段8.2.2曝光木馬捆綁技術8.2.3曝光自解壓捆綁木馬8.2.4曝光CHM木馬8.3揭秘木馬的加殼與脫殼8.3.1ASPack加殼曝光8.3.2「北斗程序壓縮」多次加殼曝光8.3.3使用PE-Scan檢測木馬是否加過殼8.3.4使用UnASPack進行脫殼8.4清除木馬8.4.1通過木馬清除專家清除木馬8.4.2在「Windows進程管理器」中管理計算機進程技巧與問答第9章病毒防范技術9.1何謂病毒9.1.1計算機病毒的特點9.1.2病毒的3個基本結構9.1.3病毒的工作流程9.2Restart病毒與U盤

病毒曝光9.2.1曝光Restart病毒9.2.2曝光U盤病毒9.3VBS代碼病毒曝光9.3.1曝光VBS腳本病毒生成機9.3.2揭露VBS腳本病毒刷QQ聊天屏9.4宏病毒與郵件病毒防范9.4.1宏病毒的判斷方法9.4.2防范與清除宏病毒9.4.3全面防御郵件病毒9.5網絡蠕蟲防范9.5.1網絡蠕蟲病毒實例分析9.5.2網絡蠕蟲病毒的全面防范9.6殺毒軟件的使用9.6.1用NOD32查殺病毒9.6.2瑞星殺毒軟件20139.6.3免費的專業防火牆ZoneAlarm技巧與問答第10章Windows系統漏洞攻防技術10.1系統漏洞基礎知識10.1.1系統漏洞概述10.1.2Windows系統常見漏

洞10.2Windows服務器系統10.2.1曝光入侵Windows服務器的流程10.2.2NetBIOS漏洞10.3使用MBSA檢測系統漏洞10.3.1MBSA的安裝設置10.3.2檢測單台計算機10.3.3檢測多台計算機10.4使用Windows Update修復系統漏洞技巧與問答第11章計算機后門技術11.1認識后門11.1.1后門的發展歷史11.1.2后門的分類11.2揭秘賬號后門技術11.2.1使用軟件克隆賬號11.2.2手動克隆賬號11.3系統服務后門技術11.3.1揭秘使用Instsrv創建系統服務后門11.3.2揭秘使用Srvinstw創建系統服務后門11.4檢測系統中的后門程

序技巧與問答第12章程序的加密與解密技術12.1常見的各類文件的加密方法12.1.1在WPS中對Word文件進行加密12.1.2使用CD-Protector軟件給光盤加密12.1.3在WPS中對Excel文件進行加密12.1.4使用WinRAR加密壓縮文件12.1.5使用Private Pix軟件對多媒體文件加密12.1.6宏加密技術12.1.7NTFS文件系統加密數據12.2各類文件的解密方法12.2.1兩種常見Word文檔解密方法12.2.2光盤解密方法12.2.3Excel文件解密方法12.2.4使用RAR Password Recovery軟件解密壓縮文件12.2.5解密多媒體文件12

.2.6解除宏密碼12.2.7NTFS文件系統解密數據12.3操作系統密碼攻防方法揭秘12.3.1密碼重置盤破解系統登錄密碼12.3.2Windows 7 PE破解系統登錄密碼12.3.3SecureIt Pro設置系統桌面超級鎖12.3.4PC Security(系統全面加密大師)12.4文件和文件夾密碼的攻防方法揭秘12.4.1通過文件分割對文件進行加密12.4.2給文件夾上一把放心鎖12.4.3使用WinGuard給應用程序加密和解密12.5黑客常用加密解密工具12.5.1文本文件專用加密器12.5.2文件夾加密精靈12.5.3終極程序加密器技巧與問答第13章局域網安全防范技術13.1局

域網基礎知識13.1.1局域網簡介13.1.2局域網安全隱患13.2常見的幾種局域網攻擊類型13.2.1ARP欺騙攻擊13.2.2IP地址欺騙攻擊13.3局域網攻擊工具13.3.1「網絡剪刀手」Netcut13.3.2WinArpAttacker工具13.4局域網監控工具13.4.1LanSee工具13.4.2網絡特工13.4.3長角牛網絡監控機技巧與問答第14章計算機遠程控制技術14.1遠程控制概述14.1.1遠程控制的技術原理14.1.2基於兩種協議的遠程控制14.1.3遠程控制的應用14.2利用「遠程控制任我行」軟件進行遠程控制14.2.1配置服務端14.2.2通過服務端程序進行遠程控制

14.3用QuickIP進行多點控制14.3.1安裝QuickIP14.3.2設置QuickIP服務器端14.3.3設置QuickIP客戶端14.3.4實現遠程控制14.4用WinShell實現遠程控制14.4.1配置WinShell14.4.2實現遠程控制14.5遠程桌面連接與協助14.5.1Windows系統的遠程桌面連接14.5.2Windows系統遠程關機14.5.3區別遠程桌面連接與遠程協助技巧與問答第15章Web站點安全防范技術15.1曝光SQL注入攻擊15.1.1Domain(明小子)注入工具曝光15.1.2「啊D注入」工具曝光15.1.3對SQL注入漏洞的防御15.2曝光PHP

注入利器ZBSI15.3曝光Cookies注入攻擊15.3.1Cookies欺騙簡介15.3.2曝光Cookies注入工具15.4曝光跨站腳本攻擊15.4.1簡單留言本的跨站漏洞15.4.2跨站漏洞15.4.3對跨站漏洞的預防措施技巧與問答第16章清理惡意插件和軟件16.1瀏覽器與惡意插件16.1.1為什麼有些網頁游戲玩不了16.1.2 不請自來的瀏覽器惡評插件16.2惡評插件及流氓軟件的清除16.2.1清理瀏覽器插件16.2.2流氓軟件的防范16.2.3使用金山系統清理專家清除惡意軟件16.3間諜軟件防護實戰16.3.1間諜軟件防護概述16.3.2用SpySweeper清除間諜軟件16.3.

3通過事件查看器抓住間諜16.3.4微軟反間諜專家Windows Defender的使用流程16.3.5使用360安全衛士對計算機進行防護16.4常見的網絡安全防護工具16.4.1AD-Aware讓間諜程序消失無蹤16.4.2瀏覽器綁架克星HijackThis16.4.3諾頓網絡安全特警技巧與問答第17章網游與網吧安全防范技術17.1網游盜號木馬17.1.1哪些程序容易被捆綁盜號木馬17.1.2哪些網游賬號容易被盜17.2解讀網站充值欺騙術17.2.1欺騙原理17.2.2常見的欺騙方式17.2.3提高防范意識17.3防范游戲賬號破解17.3.1勿用「自動記住密碼」17.3.2防范游戲賬號破解的

方法17.4警惕局域網監聽17.4.1了解監聽的原理17.4.2防范局域網監聽的方法17.5美萍網管大師技巧與問答第18章網絡賬號反黑實戰18.1QQ賬號及密碼攻防常用工具18.1.1「啊拉QQ大盜」的使用與防范18.1.2「雨辰QQ密碼查看器」的使用與防范18.1.3「QQExplorer」的使用與防范18.2增強QQ安全性的方法18.2.1定期更換密碼18.2.2申請QQ密保18.2.3加密聊天記錄18.3微博等自媒體賬號的安全防范18.3.1當前主要的自媒體平台18.3.2個人網絡自媒體賬號被盜取的途徑18.3.3正確使用自媒體平台18.4微信等手機自媒體賬號的安全防范18.4.1微信號

被盜的后果18.4.2怎樣安全使用微信18.4.3個人微信賬號被盜的應對措施18.5郵箱賬戶密碼的攻防18.5.1隱藏郵箱賬戶18.5.2追蹤仿造郵箱賬戶的發件人18.5.3電子郵件攻擊防范措施18.6使用密碼監聽器18.6.1密碼監聽器的使用方法18.6.2查找監聽者18.6.3防止網絡監聽技巧與問答第19章網絡支付工具的安全19.1加強支付寶的安全防護19.1.1加強支付寶賬戶的安全防護19.1.2加強支付寶內資金的安全防護19.2加強財付通的安全防護19.2.1加強財付通賬戶的安全防護19.2.2加強財付通內資金的安全防護技巧與問答第20章無線網絡安全防范技術基礎20.1無線路由器基本配

置20.1.1了解無線路由器各種端口20.1.2了解無線路由器的指示燈20.1.3配置無線路由器參數20.1.4配置完成重啟無線路由器20.1.5搜索無線信號連接上網20.2無線路由安全設置20.2.1修改Wi-Fi密碼20.2.2設置IP過濾和MAC地址列表20.2.3關閉SSID廣播20.2.4禁用DHCP功能20.2.5無線加密技巧與問答第21章Wi-Fi安全防范技術21.1Wi-Fi基礎知識簡介21.1.1Wi-Fi的通信原理21.1.2Wi-Fi的主要功能21.1.3Wi-Fi的優勢21.1.4Wi-Fi與藍牙互補21.2智能手機Wi-Fi連接21.2.1Android手機Wi-Fi

連接21.2.2iPhone手機Wi-Fi連接21.3Wi-Fi密碼破解及防范21.3.1使用軟件破解Wi-Fi密碼及防范措施21.3.2使用抓包工具破解Wi-Fi密碼21.4Wi-Fi攻擊方式21.4.1Wi-Fi攻擊之一——釣魚陷阱21.4.2Wi-Fi攻擊之二——陷阱接入點21.4.3Wi-Fi攻擊之三——攻擊無線路由器21.4.4Wi-Fi攻擊之四——內網監聽21.4.5Wi-Fi攻擊之五——劫機21.5Wi-Fi安全防范措施技巧與問答第22章藍牙安全防范技術22.1藍牙基礎知識簡介22.1.1認識藍牙22.1.2藍牙的起源與發展22.1.3藍牙的工作原理22.1.4藍牙的體系結構22

.1.5藍牙的相關術語22.1.6藍牙4.2的新特征22.1.7藍牙4.2的發展前景22.2藍牙設備的配對22.2.1啟動藍牙適配器22.2.2搜索周圍開啟藍牙功能的設備22.2.3使用藍牙進行設備間的配對22.2.4兩台設備傳遞文件測試效果22.3藍牙通信技術應用實例22.3.1讓家居生活更便捷22.3.2讓駕駛更安全22.3.3增強多媒體系統功能22.3.4提高工作效率22.3.5豐富娛樂生活22.4藍牙攻擊方式與防范措施22.4.1典型的藍牙攻擊22.4.2修改藍牙設備地址22.4.3利用藍牙進行DOS攻擊22.4.4藍牙的安全防護技巧與問答

Scanner Pro進入發燒排行的影片

今日は月曜日。ここ1週間のニュースのまとめです。さらに出てきたiPad miniの噂!次期iPhoneの噂や新型MacBook Pro、来年以降のiPadの展望なども出ています!

今日の動画は7月12日16時くらいまでの情報です。その後別の情報が出る可能性はありますがそれは来週扱いますね。

また引用しているアナリストレポートや噂などは結果として不正解の可能性があります。早合点して買い替えを前提に売却などしないようにご注意ください。

<引用させていただいた記事>

9to5Mac

https://9to5mac.com/2021/07/11/leaker-corroborates-that-lidar-scanner-will-remain-exclusive-to-the-iphone-13-pro-lineup/

https://9to5mac.com/2021/07/11/ipad-mini-redesign-larger-imac-apple-silicon/

https://9to5mac.com/2021/07/11/leaker-claims-all-future-macs-will-feature-a-1080p-camera/

https://9to5mac.com/2021/07/09/iphone-13-cases-molds/

https://9to5mac.com/2021/07/09/kuo-2022-ipad-pro-to-feature-mini-led-displays-in-both-11-inch-and-12-9-inch-models/

https://9to5mac.com/2021/07/09/kuo-redesigned-macbook-pro-coming-later-this-year-with-mini-led-macbook-air-with-new-display-in-2022/

https://9to5mac.com/2021/07/07/touch-bar-macbook-pro-rumors-canceled/

https://9to5mac.com/2021/07/06/federal-right-to-repair-changes-and-iphone/

https://9to5mac.com/2021/07/06/rumor-colorful-macbook-air-with-m2-processor-slated-for-first-half-of-2022/

https://twitter.com/dylandkt/status/1412089676220055555

https://9to5mac.com/2021/07/05/2021-iphones-september/

https://9to5mac.com/2021/07/08/apple-time-capsule-failure-hard-drive/

Tom's Guide

https://www.tomsguide.com/news/toms-guide-awards-2021-all-the-big-winners-as-theyre-announced

MacRumors

https://www.macrumors.com/2021/07/12/sixth-generation-ipad-mini-this-fall/

https://www.macrumors.com/2021/07/07/first-oled-ipad-coming-in-2023/

https://www.macrumors.com/2021/07/06/iphone-14-pro-motion-120hz-display/

Blomeberg

https://www.macrumors.com/2021/07/06/iphone-13-pro-max-camera-module-case/

<関連動画>

iPhone 13は逆充電搭載?新MacBook Proは9月?有機ELのiPad?Appleの1週間 噂とニュースまとめ・20210705

https://youtu.be/3_tZV3jpmcM

<速報>本日登場!iOS 15パブリックベータ版の設定方法&iOS 14への戻し方・注意点も!

https://youtu.be/cGsbzCmnu6U

バンド/文字盤22カ国色!Apple Watchインターナショナルコレクション・選んだのはこの色!壁紙だけもOKな国旗モチーフ

https://youtu.be/m2TE05eXE-A

え!iPad 16インチ?画面内指紋認証は来年?新MacBook Proは年内いつ?Appleの1週間 噂とニュースまとめ・20210628

https://youtu.be/3mIZZsqhG3M

新MacBook Proは7-9月?Intel Mac Pro?全画面iPad mini?Appleの1週間 噂とニュースまとめ・20210615

https://youtu.be/EoXVNEDIvsE

<速報>ノイキャン有で価格よし!突然発表の「Beats Studio Buds」まとめと比較!・これは欲しい

https://youtu.be/LhKI1Dwg8Wk

新型AirPodsにMacBook Pro・iPhone 13も順調!Appleの1週間 噂とニュースまとめ・20210601

https://youtu.be/GJZbh7ZiG34

MacBook Proおーい!? AppleイベントWWDC21 概要10分まとめ・噂を信じちゃいけないよ

https://youtu.be/zg9nUC1hFgw

再生リスト:2021Appleの噂やニュース

https://youtube.com/playlist?list=PL1bNs6yZxdxlWopvosovZ9AM6EEQOkjsw

撮影機材

・Panasonic Lumix GH5s

・Panasonic Lumix GH5

・Canon Power Shot G7X Mark II

・iPhone 12 Pro(Simフリー)

・iPhone 12 mini(Simフリー)

・iPadPro 11”(Simフリー)

・DJI OSMO Pocket

・Moment iPhone 外付けレンズ&専用ケース

動画編集

Final Cut Pro X

Adobe Illustrator(スライド)

Adobe Photoshop(スライド)

Adobe Character Animator(アニメーション)

※チャンネル全般で使っているものであって動画によって機材アプリは違います。

#iPadmini6

#MacBookPro

#iPhone13

以3D深度學習及點雲匹配技術進行機械手臂自動化複雜零件分類

為了解決Scanner Pro 的問題,作者賴以衛 這樣論述:

以機械手臂進行零件分類是自動化生產線的主要工作之一,利用結構光掃描器搭配AI深度學習及點雲匹配技術,可快速辨識產線上各個零件的類型,並自動計算每個零件的拾取資訊,然而,隨著零件類型、數量及幾何複雜度的提升,深度學習的數據準備作業將耗費大量時間,且以越複雜的零件進行點雲匹配時,其匹配的誤差也會隨之增加。為克服此等問題,本論文以點資料處理技術對零件的點雲進行處理,改善數據準備耗時及點雲匹配誤差的問題,據以開發一套「複雜零件隨機夾取/分類系統」,達到自動化零件分類之目的。本論文透過對零件之掃描點雲進行一系列濾波、分割及資料集擴增處理,由少量掃描點雲自動化產生大量點雲資料集,藉以進行深度學習的訓練,

於自動化作業現場快速判別零件種類;接著以RANSAC搭配ICP法進行零件的3D CAD模型與其掃描點雲的精準匹配,將事先分析CAD模型所產生的夾取資訊轉換為零件實際擺放的夾取資訊,並依零件辨識結果及其座標轉換,以機械手臂完成零件的夾取與分類。本論文除了詳述如何以點資料處理技術建構深度學習辨識模型及達到點雲之精準匹配,也簡述如何以3D CAD模型求取零件夾取資訊,最終以多種不同幾何特性的複雜零件驗證所提方法的可行性及所開發系統的實用性。

Pro Photo Colorizing With Gimp

為了解決Scanner Pro 的問題,作者Whitt, Phillip 這樣論述:

Obtain techniques for adding color to black and white or monochrome photographic images using GIMP. In this book you'll also learn to create a hand-tinted effect to add an element of antiquity. Pro Photo Colorizing with GIMP also teaches techniques that enable you to selectively colorize images, mix

ing black and white with color. There are also tips to go the opposite way: converting color images into black and white (there's more to it than just removing color).Written with both beginning and experienced GIMP users in mind, Pro Photo Colorizing with GIMP shows you how to colorize black and wh

ite images to achieve a high degree of realism.What You'll Learn Gain a basic overview of the GIMP workspace, tools, color palettes, layers, and layer masks Learn how to make the proper tonal adjustments to black and white images before starting the colorizing processComplete simple colorizing exerc

ises for beginners and progress to more advanced colorizing techniquesColorize skin, teeth, hair, and eyesCreate a nostalgic hand-tinted look and selectively colorize (mixing color with black and white) to create interesting imagesUse textures and patterns to create artistic colorized imagesProperly

convert color images into black and whiteColorize black and white portraits, and re-colorize old faded color portraitsWho This Book Is ForGIMP users (but users of other photo editing software packages can benefit as well). It is especially useful for those who edit photographs, restore old photogra

phs, or those who want to apply colorizing techniques for artistic effect. Phillip Whitt is a professional digital retouch and restoration artist, graphic designer, writer, and author. His love for everything related to photography began when he was ten years old. His favorite aunt gave him her ol

d Kodak Brownie camera, and from the joy upon seeing his first developed photographs a new hobby was born. His foray into digital image editing began in the 1990’s with the purchase of his first flatbed scanner, which came bundled with a basic image editing program. After fixing a few family photogr

aphs, it soon led to a new passion and profession which he continues to enjoy to this day.Mr. Whitt has digitally edited countless photos, and served a number of professional clients such as photographers, photo labs, and camera outlets over the years.

衛星失效區域定位方法

為了解決Scanner Pro 的問題,作者王嘉誠 這樣論述:

Contents iList of Tables vList of Figures vi1 Introduction 12 Background and Related Works 32.1 Background . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32.1.1 Road layer determination . . . . . . . . . . . . . . . . . . . . . . . . . 32.1.2 Positioing in sheltered environ

ment . . . . . . . . . . . . . . . . . . . 62.2 Related Works . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 82.2.1 Road layer determination . . . . . . . . . . . . . . . . . . . . . . . . . 82.2.2 Positioning in GNSS-denied environments . . . . . . . . . . . . . . . 122.2.3 M

agnetic field positioning . . . . . . . . . . . . . . . . . . . . . . . . 132.2.4 Algorithms . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 142.3 Challenges . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 163 Preliminary experiment toward various impact fac

tor 183.1 Barometric impact factor . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183.1.1 Preliminary . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183.1.2 Precision and accuracy of the air-pressure sensors in smartphones . . . 253.1.2.1 Static experiment . . . . . . . .

. . . . . . . . . . . . . . . 263.1.2.2 Dynamic experiment . . . . . . . . . . . . . . . . . . . . . 273.1.3 Impact of Weather . . . . . . . . . . . . . . . . . . . . . . . . . . . . 283.1.4 Impact of driving environment . . . . . . . . . . . . . . . . . . . . . . 313.1.4.1 External temperature eff

ect . . . . . . . . . . . . . . . . . . 313.1.4.2 Internal temperature effect . . . . . . . . . . . . . . . . . . . 323.1.4.3 Speed effect . . . . . . . . . . . . . . . . . . . . . . . . . . 333.1.4.4 Impact of surrounding vehicles . . . . . . . . . . . . . . . . 373.1.5 Impact of air conditioning .

. . . . . . . . . . . . . . . . . . . . . . . 383.1.6 The combination of all factors . . . . . . . . . . . . . . . . . . . . . . 393.2 Magnetic field impact factor . . . . . . . . . . . . . . . . . . . . . . . . . . . 403.2.1 Sensors . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. 403.2.1.1 Orientation . . . . . . . . . . . . . . . . . . . . . . . . . . . 403.2.1.2 Sensor drift . . . . . . . . . . . . . . . . . . . . . . . . . . 413.2.1.3 Smartphones . . . . . . . . . . . . . . . . . . . . . . . . . . 413.2.2 Vehicles . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . 433.2.2.1 Charging . . . . . . . . . . . . . . . . . . . . . . . . . . . . 433.2.2.2 In-car electrical appliances . . . . . . . . . . . . . . . . . . 443.2.2.3 Vehicle types . . . . . . . . . . . . . . . . . . . . . . . . . . 453.2.2.4 Nearby vehicles . . . . . . . . . . . . . . . . . .

. . . . . . 463.2.3 Magnetic field variations . . . . . . . . . . . . . . . . . . . . . . . . . 484 Proposed method in GNSS-denied environment 514.1 Proposed BARLD . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 514.1.1 Database . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . 524.1.2 Algorithm . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 524.1.3 Initial level determination . . . . . . . . . . . . . . . . . . . . . . . . 534.1.4 Multi-upper levels within the range d1 . . . . . . . . . . . . . . . . . . 544.1.4.1 Connected ramps or roads

are not parallel . . . . . . . . . . 544.1.4.2 Ramps are parallel but with a height difference . . . . . . . . 544.2 Proposed MVP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 554.2.1 Accuracy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 554.2.2 Positioning

speed (delay) . . . . . . . . . . . . . . . . . . . . . . . . . 574.2.3 Proposed MVP algorithm . . . . . . . . . . . . . . . . . . . . . . . . 584.2.4 Robustness to phone orientation . . . . . . . . . . . . . . . . . . . . . 604.2.5 Magnetic field map (ground truth) . . . . . . . . . . . . . . . .

. . . . 604.2.5.1 Algorithm . . . . . . . . . . . . . . . . . . . . . . . . . . . 614.2.5.2 Implementation . . . . . . . . . . . . . . . . . . . . . . . . 624.2.6 INS-based positioning system . . . . . . . . . . . . . . . . . . . . . . 635 Evaluation and Discussion 655.1 Road layer determination . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . 655.1.1 Threshold (δ) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 665.1.2 Sampling rate (R) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 685.1.3 Activation Range (d1) . . . . . . . . . . . . . . . . . . . . . . . .

. . 705.1.4 Large-scale Road test . . . . . . . . . . . . . . . . . . . . . . . . . . . 725.2 Road tests in different tunnels . . . . . . . . . . . . . . . . . . . . . . . . . . 735.2.1 Accuracy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 73iii5.2.2 Lane determination . . . .

. . . . . . . . . . . . . . . . . . . . . . . . 745.2.3 Positioning speed (delay) . . . . . . . . . . . . . . . . . . . . . . . . . 755.2.4 Cost . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 775.3 Large-scale real-road tests . . . . . . . . . . . . . . . . . . . . . . . . .

. . . 775.3.1 Accuracy . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 785.3.2 Lane determination . . . . . . . . . . . . . . . . . . . . . . . . . . . . 785.3.3 Positioning speed (delay) . . . . . . . . . . . . . . . . . . . . . . . . . 795.3.4 Car orientation variations . . . .

. . . . . . . . . . . . . . . . . . . . . 815.3.5 High speed and low sampling rate . . . . . . . . . . . . . . . . . . . . 815.3.6 Traffic . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 825.3.7 Bridges and parking garages . . . . . . . . . . . . . . . . . . . . . . . 825.4 Dis

cussion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 835.4.1 Road layer determination . . . . . . . . . . . . . . . . . . . . . . . . . 835.4.2 Positioning in sheltering environment . . . . . . . . . . . . . . . . . . 846 Conclusion 86Bibliography 87

想知道Scanner Pro更多一定要看下面主題

Scanner Pro的網路口碑排行榜

-

#1.Review: Scanner Pro 7 by Readdle -- the best way to scan ...

The current versions of Scanner Pro, PDFpen Scan+ and Scanbot make it fast and easy to scan. Once you are in the scanning mode, just point your ... 於 www.iphonejd.com -

#2.VueScan Scanner Software for macOS, Windows 10, and Linux

VueScan is the easiest way to get your scanner working on macOS, Windows 10 and more. VueScan includes a driver for your scanner even though it isn't ... 於 www.hamrick.com -

#3.Scanner Pro - iPad - English - Evernote App Center

ScannerPro is designed for quickly getting a hard document into digital form for easy sharing and sending. Scan documents, business cards, receipts and more ... 於 appcenter.evernote.com -

#4.Scanner Pro :PDF Document Scan - Google Play 應用程式

掃描儀加上讓您的Android變成一個便攜式掃描儀。即時掃描你的筆記,文件,收據,然後將它們轉換成PDF文件。 掃描儀加上使用起來非常簡單。 於 play.google.com -

#5.Best Scanning App | Scanner Pro - Readdle

With advanced technology, Scanner Pro automatically removes shadows, detects borders, and corrects distortion to make a perfect scan. 於 readdle.com -

#6.Download Scanner Pro for Mac | MacUpdate

Scanner Pro is the best app for scanning and saving a digital version of a paper document. Scan any papers, ranging from a receipt to ... 於 www.macupdate.com -

#7.Scanitto Pro - Scanner software for Windows

Scanitto Pro is reliable and fast scanner software for Windows. Scan and save documents to multi-page PDF or make one-click document copies. 於 www.scanitto.com -

#8.iOS 付費精品軟體使用系列之Scanner pro - 每日頭條

今天給大家推薦的是iOS掃描付費軟體Scanner Pro,掃描最強,沒有之一。本來沒打算寫Scanner pro,原因很簡單,它由買斷制變成了按年收費, ... 於 kknews.cc -

#9.Band Scanner Pro - FM Radio Monitoring - DEVA Broadcast

The Band Scanner Pro is a pocket - sized FM modulation analyzer that possesses all the features that one could possibly need to look at the FM broadcast ... 於 www.devabroadcast.com -

#10.For High Precision Metrology-grade Inspection丨FreeScan UE ...

FreeScan UE Pro Laser Handheld 3D Scanner has built-in photogrammetry system with high-precision, metrology-grade accuracy, ideal for 3D inspection. 於 www.shining3d.com -

#11.Scanner Pro,一個很棒的應用程序,您可以在本週免費獲得它

Readdle的Scanner Pro,多年來,它一直是iPhone上文檔掃描應用程序的基準。 指數. 1 sencillo; 2 全部當中; 3 我們的估值 ... 於 www.actualidadiphone.com -

#12.Stealth Scanner - DRS ELECTRONICS

Stealth Radar comes with : Installed 3D Stealth Ground Scanner Pro Software; Tablet Computer; Tablet PC Charger; Lithium Ion Battery; Lithium Ion Battery ... 於 www.drselectronics.de -

#13.[新App推薦]iPhone/iPad變隨身掃瞄器: Scanner Mini最佳免費 ...

Scanner Pro 是個功能十分齊全,效果令人滿意的掃瞄程式,不過卻要付費購買。Scanner Mini 基本上和Scanner Pro 差不一樣,最大的分別是Scanner Mini 完全免費。 於 www.cool3c.com -

#14.Scanner Pro - Reduce PDF File Size - ScanJig

Scanner Pro is one of the most popular scanner apps for iOS devices. For those with many items to scan, or need higher quality images, ... 於 www.scanjig.com -

#15.HitmanPro Free Download - Sophos

Removes viruses, Trojans, rootkits, spyware, and other malware; No setup or install needed; Free second opinion scanner tells you what was missed. 於 www.sophos.com -

#16.Scanner Professional - Canon Production Printing

Based on CCD technology, the Scanner Professional standard scans up to 44-inch wide, and can be upgraded to 48 inch to enable A0/E-size landscape scanning. 於 cpp.canon -

#17.Scanner Pro安卓苹果APP免费安装地址 - 然然下载

然然下载站提供Scanner Pro苹果安卓最新版本下载,产品介绍Scanner Pro是一款文档扫描应用,用户可以通过该应用扫描文档信息,并提取文本内容。 於 www.rrxz.net -

#18.Best Scanner App for iPhone: Smart PDF Scanner Pro - Qrayon

Smart PDF Scanner Pro. You'll never need to use the office scanner again! Snap a picture of your document, and Smart PDF Scanner Pro creates a ... 於 www.qrayon.com -

#19.OKENScanner

Professional Scanner App. Effectively removes shadows, corrects distortio, and offer various image optimization modes to make a perfect HD scan. 於 www.okenscanner.com -

#20.Scanner Pro SDK ActiveX 12.0 - ViscomSoft

Scanner Pro SDK ActiveX 12.0. Platform : Windows 10, Windows 8, Vista, Windows 7, XP. For Windows Developers who need to capture image from scanner, ... 於 www.viscomsoft.com -

#21.【iOS APP】Scanner Pro by Readdle 專業版掃描器

Scanner Pro by Readdle 能將你的iPhone / iPad變成攜帶式掃描器,幫你將掃描的影像轉化為PDF文件。你可隨手掃描你的收據、簽單、便利貼,或是你覺得有用的一些資訊, ... 於 app.yipee.cc -

#22.Advanced Port Scanner – free and fast port scanner

Advanced Port Scanner is a free port scanner allowing you to quickly find open ports on network computers and retrieve versions of programs running on the ... 於 www.advanced-port-scanner.com -

#23.Drivers & Software Downloads for ScanSnap and fi and SP ...

World-class scanning technology demands world-class scanner support. That's why we have made it easy for you to find support information and key scanner ... 於 www.pfu-us.ricoh.com -

#24.Raven Pro Document Scanner - Scan Directly to Cloud ...

Connected by Wi-Fi or Ethernet internet connection, the Raven Scanner Pro scans and sends your documents directly to your favorite destinations such as Raven ... 於 www.raven.com -

#25.坚果云和Scanner Pro合作

Scanner Pro 是iOS 上一款优秀的手机扫描仪APP,它可以随时利用iPhone、iPad扫描资料,智能管理图像文档。搭配坚果云的网盘功能,轻松实现高品质生活,高效率办公。 於 www.jianguoyun.com -

#26.Portable 3D Scanners | For 3D Printing & Design | 3DMakerpro

Bringing our users professional, compact, portable, and cost-effective 3D ... Overall, I was highly impressed with the Lynx scanner. the Lynx performs ... 於 store.3dmakerpro.com -

#27.Twitter 上的Readdle:"If Scanner Pro crashes on your iPhone ...

If Scanner Pro crashes on your iPhone, please reboot your iPhone. It's a memory issue. Also, we'll appreciate a review on the App Store. 翻譯推文. 於 mobile.twitter.com -

#28.Best Scanner Apps to Digitize Sheet Music - Newzik

Scanner Pro. Our favorite app is Scanner Pro. It's not free but it's definitely worth the investment. The scan quality is very high, the auto crop is ... 於 newzik.com -

#29.Barcode to PC: Wi-Fi scanner app

Barcode to PC turns your smartphone into a real barcode scanner by sending realtime strokes to your PC. ... Send barcodes like a pro with Barcode to PC. 於 barcodetopc.com -

#30.WPScan: WordPress Security Scanner

A WordPress vulnerability database for WordPress core security vulnerabilities, plugin vulnerabilities and theme vulnerabilities. 於 wpscan.com -

#31.Scanner Pro 7 is here: OCR, workflows, distortion correction ...

With Optical Character Recognition (OCR), a new feature in Scanner Pro 7, you can turn images of characters in your scans into actual characters ... 於 www.idownloadblog.com -

#32.HP HD Pro Scanner 用戶指南| HP®顧客支援

HP HD Pro Scanner. HP HD Pro Scanner 選擇不同的產品系列. 保養狀態: 不明 - 檢查保固狀態 出廠保養已經過期 - 瞭解詳細資訊 出廠保養 延長保養期內, 個月後過保固。 於 support.hp.com -

#33.Paper Scanner Pro – Document Management System

Paper Scanner Pro is all-in-one solution for organizing, arranging , scanning and digitize your documents. 於 www.deskshare.com -

#34.我为什么选择Scanner Pro - 少数派

过去,我一直使用使用扫描全能王(CamScanner)这款应用作为扫描存档文件及课件的主力工具。可以说,它是同类产品中扫描效果最好、功能最全面的, ... 於 sspai.com -

#35.CZUR ET18 Pro/ET16 Plus Book Scanner

Model. ET18 Pro ; Product type. Smart Scanner ; Scanning materials. Documents, Books, Magazines,Forms, Invoices, Certificates,Business cards and Sculpture object. 於 www.czur.com -

#36.The Best Mobile Scanning Apps - The New York Times

SwiftScan's paid versions (SwiftScan Pro for Android and SwiftScan VIP for iOS) provide more features and customization than our other picks ... 於 www.nytimes.com -

#37.Bluetooth® Wireless Barcode Scanner with 100M Ultra Long ...

Bluetooth® Wireless Barcode Scanner with 100M Ultra Long Transmission Distance, Read Screen, P7 (Pro 7) · FARTHER: Under the wireless adapter connection, the ... 於 www.inateckoffice.com -

#38.Télécharger Scanner Pro (payant) sur iPhone et iPad

Scanner Pro est une application créée par Readdle Inc. Elle promet de transformer nos iPhone et iPad en véritable scanner, pouvant à partir d'une photo, ... 於 www.presse-citron.net -

#39.Mobile App - The Home Depot

Barcode Scanner Everything you need to know in one place. ... Pro Xtra is a free loyalty program for Pros – and it's even better on the app. 於 www.homedepot.com -

#40.Scanner - Lexology

Lexology PRO Scanner tracks over 300 regulatory sources around the world to deliver updates on rule changes, enforcement, guidance and more. 於 www.lexology.com -

#41.HP 3D Structured Light Scanner Pro S3 (DAVID SLS-3) Review

In-depth, hands-on Review of the HP S3 / DAVID SLS-3 HD Structured Light Scanner, including comparisons to other devices and 3D Scanning ... 於 3dscanexpert.com -

#42.Scanner Pro for iPhone and iPad gets redesign, auto OCR ...

Scanner Pro for iPhone and iPad gets redesign, auto OCR, pivot to freemium · Watermark free scans · Text Vision – on-device OCR in 26 languages ... 於 9to5mac.com -

#43.Tiny Scanner Pro - PDF scanner to scan document, receipt & fax

Tiny Scanner Pro - PDF scanner to scan document, receipt & fax. by Li Yunzhang · 3.9 out of 5 stars1,403 customer ratings. Price: ... 於 www.amazon.com -

#44.QR code & Barcode Scanner Pro - Google Play 應用程式

這是沒有廣告的專業版! 如果您正在尋找超輕量級和超快速的二維碼掃描器和條碼掃描器應用程序,這是最合適的選擇 這款QR 掃描儀和條形碼閱讀器應用 ... 於 play-dot-google-dotcom.gateway.web.tr -

#45.NAPS2 - Scan documents to PDF and more

NAPS2 is free scanner software made easy. Scan to PDF, edit your documents, and use advanced features like OCR. Available on Windows, Mac, and Linux. 於 www.naps2.com -

#46.手持式3D掃描器| 3D列印機 - XYZprinting

MAC 版支援裝置MacBook Pro (Early 2013), iMac (Early 2013)或更新版本備註:不支援MacBook, MacBook Air 或Mac Mini. 建議硬體. 於 www.xyzprinting.com -

#47.Scanner Pro App - YouTube

Scanner Pro is a great app for quickly scanning and saving a digital version of a paper document. Scan papers, receipts, or any other ... 於 www.youtube.com -

#48.最好的iOS 手机扫描仪软件应用之一!支持中文OCR 文字识别

Scanner Pro by Readdle 的软件设计非常精美,也简单易用(支持中文),你可以拍摄进行扫描,也可对手机相册已有的照片进行扫描。由于它不像传统扫描仪那样 ... 於 www.iplaysoft.com -

#49.iPad Pro裝上LiDAR Scanner,帶來蘋果新戰略的意義

通過在蘋果新款iPad Pro的背面放置光學雷達掃描儀(LiDAR Scanner;LiDAR掃描儀),可以實現3D深度映射。迄今為止,在自動駕駛領域的LiDAR是使用人眼 ... 於 iknow.stpi.narl.org.tw -

#50.ESET Online Scanner

Scan your computer for malware for free with the ESET Online Scanner. Our free online virus scanner checks for any type of virus and helps you remove it. 於 www.eset.com -

#51.掃描文件的新選擇Scanner Pro 有人用過嗎? - Mobile01

現正特價0.99,便宜,重點是功能比Scanner Pro: scan multipage documents, upload to Dropbox and Evernote 這套還強。 於 www.mobile01.com -

#52.Macrorit Disk Scanner Pro + Edition

Macrorit Disk Scanner Pro Edition Scans all disks at the same time, the ultimate solution for multiple disks scanning. 於 macrorit.com -

#53.Car Scanner ELM OBD2 – The best car OBD2 diagnostic ...

Car Scanner is a professional car diagnostics solutions inside your phone, tablet or laptop, running iOS (Apple iPhone and iPad) or Android. 於 www.carscanner.info -

#54.Advanced IP Scanner - Download Free Network Scanner.

Advanced IP Scanner shows all network devices, gives you access to shared folders, and can even remotely switch computers off. Download it Free. 於 www.advanced-ip-scanner.com -

#55.Download Tenable Nessus Vulnerability Assessment

Nessus Professional. Ideal for. Consultants, Pen Testers and Security Practitioners. Unlimited IT assessments; Use anywhere; Configuration assessment ... 於 www.tenable.com -

#56.HP 3D Structured Light Scanner Pro S2 - 3D-Tulostus.fi

HP 3D Structured Light Scanner Pro S2. 3D scanning technology that brilliantly captures reality. Product no.: hp-3d-structured-light-scanner-pro-s2. 於 www.3d-tulostus.fi -

#57.Scanner Pro的價格推薦- 2023年6月| 比價比個夠BigGo

scanner pro 價格推薦共37筆商品。還有ser6 pro、cafe pho、arc7 pro、roccat Kone pro、xcover 6 pro。現貨推薦與歷史價格一站比價,最低價格都在BigGo! 於 biggo.com.tw -

#58.The Best 3D Scanners in 2023 – Buyer's Guide | All3DP Pro

If you're relatively new to 3D scanning or need to brush up on the various technologies and what to look for in a scanner purchase, skip down to ... 於 all3dp.com -

#59.Best OBD2 Scanners (2023 Guide) - Motor1.com

An OBD2 scanner is a computer that connects with a car to ... #6 Best Bluetooth OBD2 Scanner: BlueDriver Bluetooth Pro OBDII Scan Tool. 於 www.motor1.com -

#60.在App Store 上的「Scanner Pro - Scan Documents」 - Apple

Scanner Pro brings you high-quality document scan technology in a convenient and simple mobile app. Scan agreements, receipts, IDs, books, and more using ... 於 apps.apple.com -

#61.Free Online Virus Scan | Trend Micro HouseCall

It is a free scanner that detects and cleans viruses, worms, malware, spyware, and other malicious threats that can harm computers and laptops. How long does a ... 於 www.trendmicro.com -

#62.IRIScan Pro 5 - High-performance duplex desktop scanner

Scan 23 pages in just one minute! With this powerful duplex desktop scanner, you can scan your documents at top speed. IRIScan™ Pro 5 scans 23 sheets per minute ... 於 www.irislink.com -

#63.TravelScan Pro Simplex Document & ID Scanner with ...

The TravelScan Pro Mobile Scanner is ideal for scanning documents, receipts, ID cards, business cards. Small, USB-powered and light weight travels with you ... 於 www.ambir.com -

#64.10款最佳PDF掃描App(用於Windows/Android/iOS) - EaseUS

有了Scanner Pro等這樣的第三方App,這將不再是個問題。 除了將多個頁面掃描成單個PDF,這款App還提供協議、收據、證件和電子書的掃描。使用OCR, ... 於 tw.easeus.com -

#66.Readdle's Scanner Pro gets a new look, new OCR searching ...

Readdle's Scanner Pro received a big update today, bringing a new look to the popular scanning app. · Users can look forward to searching for ... 於 www.imore.com -

#67.[限免] 何必花钱买个扫描仪?- Scanner Pro #iOS - 爱范儿

苹果App Store 的「每周最佳App」总带来不少好东西,这一周是Readdle 出品,原价45 元的Scanner Pro,App Store 里评价最好的便携扫描仪之一。 可能有不少 ... 於 www.ifanr.com -

#68.EinScan Pro 2X - Shining3D Multifunctional Handheld Scanner

EinScan Pro 2X is the truly portable and versatile handheld 3D scanner for high-precision results. A great option for scanning small to medium size objects. 於 www.einscan.com -

#69.Teller and RDC Check Scanner: SmartSource Pro Elite

The SmartSource Pro Elite is a high-speed check scanner designed for everyday use at the teller window or for high-volume RDC. 於 www.digitalcheck.com -

#70.Scanner Pro 7 Adds OCR and Workflows - MacStories

Scanner Pro is a Universal app that works with iOS 9 features like Split View. The 'Edit' and 'Actions' buttons are not available, however, ... 於 www.macstories.net -

#71.Acunetix | Web Application Security Scanner

Acunetix is an end-to-end web security scanner that offers a 360 view of an organization's security. Allowing you to take control of the security of all you ... 於 www.acunetix.com -

#72.Scanner Pro App Review | Tested by GearLab - Tech Gear Lab

The Scanner Pro App is a perfect alternative for those who don't want to invest a lot of space and cash into building a home office. 於 www.techgearlab.com -

#73.Scanner Pro SDK ActiveX 影像掃描元件 - 群昱

Scanner Pro SDK ActiveX 9.5是一套群昱公司代理的影像掃描元件,此軟體適用於Windows開發人員需要從掃描儀捕獲圖像者。 於 www.accesssoft.com.tw -

#74.How to scan a document to PDF with iPhone? - iOS App Weekly

In this article, you will learn 4 methods to scan documents to PDF using the Notes app, Files app, Scanner Pro and Adobe Scan. 於 www.iosappweekly.com -

#75.Cam Scanner MCS 500 A3 Pro - Mustek.de

Product type, Cam Scanner. Sensor, 5 MegaPixels CMOS Active Pixels Digital Image Sensor. Optical Format, 1/2.5 inch. Active Pixels Max, 2592H X 1944V. 於 www.mustek.de -

#76.Scanner Pro Alternatives for Android - AlternativeTo

Scanner Pro is not available for Android but there are plenty of alternatives with similar functionality. The best Android alternative is ... 於 alternativeto.net -

#77.Xerox N60w Pro Scanner

Xerox N60w Pro Scanner · 8" high-resolution touchscreen display · Network-standalone or USB-to-PC operation · Scan speeds up to 65 ppm / 130 ipm at 200 and 300 dpi ... 於 www.xeroxscanners.com -

#78.Perfection V850 Pro Scanner - 相片掃描器 - Epson

用於珍貴底片和照片複製品的彩色掃描器通過Epson Perfection V850照片掃描器,您可以獲得所需的精確顏色和細節,以數碼方式存檔所有無價的原本。 於 www3.epson.com.hk -

#79.Polycam - LiDAR & 3D Scanner for iPhone & Android

3D Capture, for Everyone. LiDAR scanning and photogrammetry made easy. · LiDAR Scanning. With the LiDAR sensor on Pro iOS devices you can scan the world around ... 於 poly.cam -

#80.產品規格數據HP 3D Structured Light Scanner Pro S3 3D 掃描 ...

PIM產品數據: HP 3D Structured Light Scanner Pro S3 Y8C52AA 3D 掃描器, compare, review, comparison, specifications, price, brochure, catalog, ... 於 icecat.biz -

#81.Burp Suite - Application Security Testing Software - PortSwigger

The enterprise-enabled dynamic web vulnerability scanner. ... Enhanced manual testing with Burp Suite Professional and Community Edition. 於 portswigger.net -

#82.Scanner Professional - Canon Europe

The Scanner Professional is a highly productive large format scanner that generates superb images. It support productive, hiqh quality scanning in ... 於 www.canon-europe.com -

#83.[軟體]Macrorit Disk Scanner Pro Plus 專業版硬碟檢測工具

今天要分享的是Macrorit Disk Scanner Pro Plus 硬碟檢測工具,可以幫你掃描硬碟中是否有壞軌,而且檢測一次硬碟不用花太多時間,重點因為是專業版, ... 於 kkplay3c.net -

#84.Scanner Pro Review - PCMag

Scanner Pro provides the fundamentals of mobile document scanning, with niceties including document folders, cloud storage support, and OCR. But ... 於 www.pcmag.com -

#85.Perfect Combination: DEVONthink To Go and Scanner Pro

Scanner Pro lets you use your iPhone's or iPad's camera for quickly scanning paper documents wherever you are. It applies all sorts of magic to ... 於 www.devontechnologies.com -

#86.Scan to PDF | Free document scanner app | Adobe Acrobat

Quickly scan documents to PDF with the free Adobe Scan app for iPhone & Android. Use the PDF scanner to scan documents, forms, and receipts on the go. 於 www.adobe.com -

#87.Car Scanner Pro - 適用於您的汽車的多合一診斷解決方案

啟動Car Scanner Pro 將用戶帶到主屏幕,其中應用程序的主要功能(儀表板、實時數據、DTC 錯誤、所有傳感器、車載測試、信息、凍結幀、OBD 終端和加速 ... 於 mspoweruser.com -

#88.Paper Scanner Pro - Microsoft Apps

Digitize your paperwork with Paper Scanner Pro. Transform your documents into searchable PDFs in just a few clicks. Paper Scanner Pro is a document ... 於 www.microsoft.com -

#89.3D Scanner App - LIDAR Scanner for iPad & iPhone Pro

3D Scanner App. Capture Anything in 3D using only your phone. 於 3dscannerapp.com -

#90.【Jamf Pro】『控制中心』中的『代碼掃描器』(Code ...

【Jamf Pro】『控制中心』中的『代碼掃描器』(Code Scanner)於設定App 黑白名單時,其所使用之Bundle ID 為何? 於 i-services.info -

#91.EPSON - Scanner Perfection V850 Pro - Format A4 - MB TECH

EPSON - Scanner Perfection V850 Pro - Format A4 - Photos / Docs / Diapos / Films / Négatifs - Résolution 6400x9600 dpi - Recto. 於 www.mbtech.fr -

#92.Scanner HP ScanJet Pro 3500 f1 (L2741A) prix Maroc - IRIS.MA

Scanner HP ScanJet Pro 3500 f1 (L2741A). Scanner à plat avec chargeur automatique de documents. Recto-verso en un seul passage 於 www.iris.ma -

#93.QR Code Generator | Create Your Free QR Codes

When in doubt, go PRO. All of our Dynamic QR Codes are mistake-proof. Made a typo? Fixed. Link no longer working? Replaced. Old images or ... 於 www.qr-code-generator.com -

#94.Scanner Pro: Why I Switched - Susman Godfrey L.L.P.

(I reviewed PDF editing apps a few months ago--visit my review here.) When paired together,. 1. Page 2. 2. Scanner Pro and PDF Expert are a ... 於 www.susmangodfrey.com -

#95.Scanner Pro - Scan Documents - Bridging Apps

See all the updates below. Scanner Pro is one of our favorite apps for anyone who needs to scan documents, pictures, receipts, and even business cards. It is a ... 於 search.bridgingapps.org -

#96.Business Card Scanner Pro安卓最新版本9.0.2.1 - APKPure

關於Business Card Scanner Pro. 中文(繁體). 立即將名片變成聯繫人,網絡並輕鬆跟進! ABBYY 名片閱讀器可快速掃描和管理您的所有名片和聯繫人。 於 m.apkpure.com -

#97.Download Security Software for Windows, Mac, Android & iOS ...

For example, the free Antivirus for Mac and Windows uses the same powerful virus scanner as our premium version. However, our Pro versions unlock additional ... 於 www.avira.com