資訊安全不可否認性的問題,我們搜遍了碩博士論文和台灣出版的書籍,推薦SanjayGupta寫的 大疫時代必修的生命教育 和PhilipHouston的 CIA教你讓人說出真心話:慢慢說、小聲問、專心聽,解除心理戒備的攻防之道(暢銷新版)都 可以從中找到所需的評價。

另外網站資安這條路:飛飛來領路也說明:資安 這條路☆ 密碼學能提供的資訊安全目標1. 機密性Confidentiality 2. 正確性Authenticity 3. 完整性Integrity 4. 驗證性Authentication 5. 不可否認 ...

這兩本書分別來自行路 和時報出版所出版 。

國立交通大學 資訊管理所 黃景彰、樊國楨所指導 宋振華的 不可否認與依法取用機制之研究 (1999),提出資訊安全不可否認性關鍵因素是什麼,來自於Information Security、Non-repudiation、Lawful Access、Key Recovery、Key Escrow、International Standard。

最後網站為什麼要選擇有通過ISMS資訊安全管理系統的資訊軟體公司呢?則補充:基本上除了以上三點,可以再搭配身分驗證(authentication)、存取控制(Access Control)、不可否認性(non-repudiation)三項組成共同組成更全面的資安基本 ...

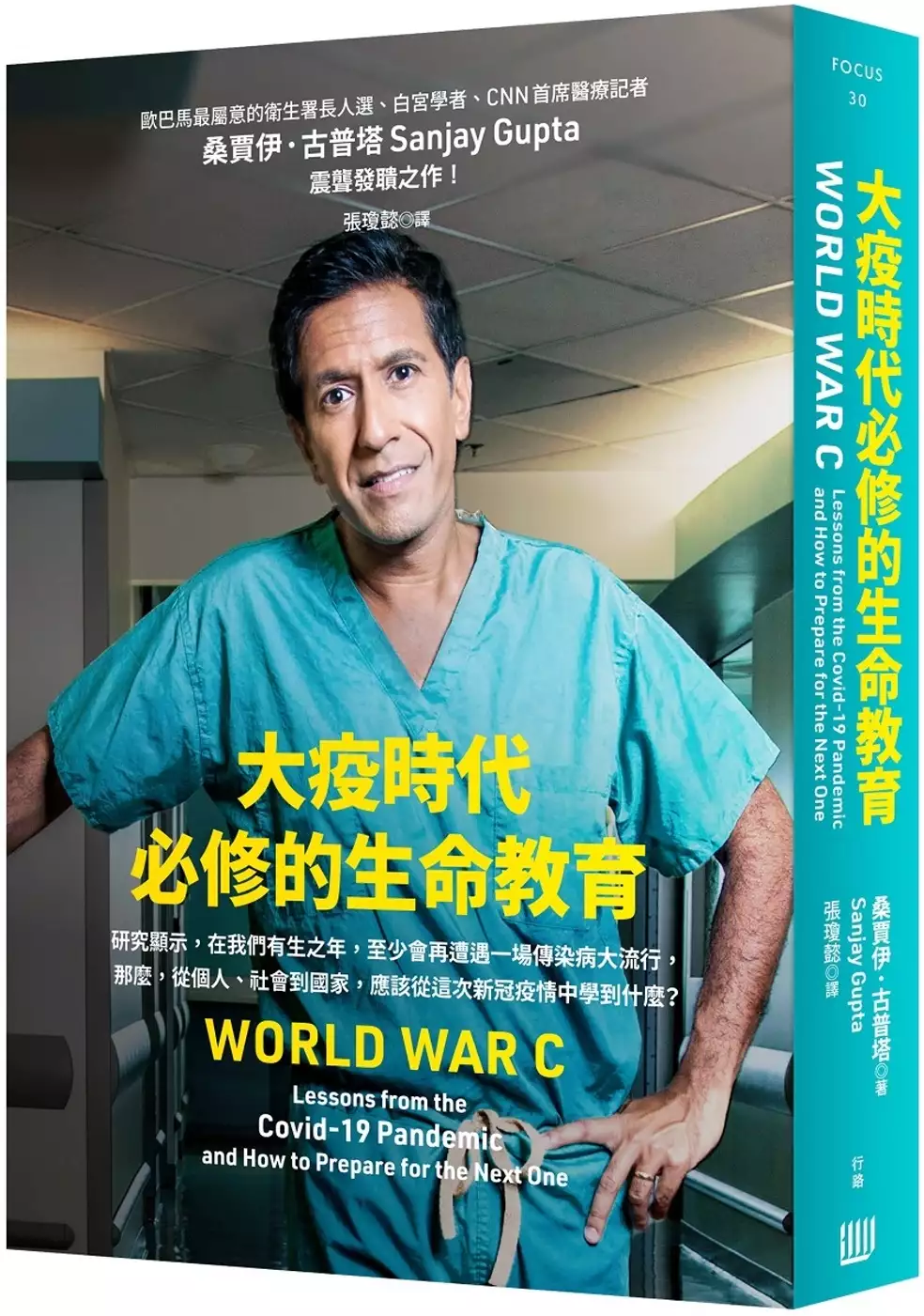

大疫時代必修的生命教育

為了解決資訊安全不可否認性 的問題,作者SanjayGupta 這樣論述:

歐巴馬最屬意的衛生署長人選 白宮學者、CNN首席醫療記者 OpenBook年度生活書《大腦韌性》作者 桑賈伊.古普塔(Sanjay Gupta) 震聾發聵之作! 研究顯示,在我們有生之年,至少會再遭遇一場傳染病大流行, 那麼,從個人、社會到國家,應該從這次新冠疫情中學到什麼? 桑賈伊.古普塔是資歷長達二十餘年的CNN首席醫療記者,長期以來親臨全球重大災難現場,包括海地地震、日本海嘯,伊拉克、科威特和阿富汗戰事等,重要醫療事件更是無役不與,比如SARS與伊波拉病毒疫情、中東呼吸症候群疫情、炭疽病毒攻擊事件,都可見他站上第一線,撰文或邀請專家一

同為美國民眾解惑。由於報導內容專業、持平又深入淺出,深受美國民眾信賴,在新冠疫情爆發後,他的文章與節目也成了民眾了解相關事實的首選。 由於大流行病很可能每隔一段時間便捲土重來,古普塔以此次新冠疫情為鑑,為國家、社會乃至個人,整理出重要的因應之道。為此,他至今做了數千場訪談,對象包括華府決策要員、世界頂級公共衛生專家、流行病學相關領域知名學者、患者本人或家屬、私營單位主事者,以及與時間賽跑、迅速研發治療對策的科學家及其合作藥廠之高層等,從而得知許多獨家內幕。 此書前半部,檢討了疫情爆發後美國犯下的種種失誤,像是政治角力導致正確防疫政策推遲、質疑口罩與社交距離的效果

、輕忽無症狀感染、誤判新冠肺炎為老人病、太晚關閉公共場所等。此外古普塔還調查並回應了幾個重大疑慮,像是:全球疫情爆發源頭在哪?是否有人刻意釋出病毒?「疫苗猶豫」甚至「反疫苗運動」抱持什麼考量與論點?它們又錯在哪裡?作者以科研成果和他國經驗,建議了更為理想的作法。 由於長年直接與大眾溝通,古普塔的著作往往非常實用。本書後半部從這波疫情對人類社會造成的長期影響切入,關照民眾切身的難題,探討日後生活方式應如何調整:日常生活如何與病原共存、如何安排財務計畫、為何應預立危急時的醫療選擇、如何調適心態並培養心理韌性、怎麼為年老的父母安排居住環境、外出旅行要特別注意什麼,乃至長新冠患者日後要

怎麼維護健康……等等。 全書讓讀者在掌握真實資訊的同時,亦使自己的生命更具韌性、更具保障。(更詳盡介紹可參閱目錄引文) 各界好評 ►「古普塔借鑑他在前線抵抗新冠肺炎的精彩報導,寫了這本充滿實用智慧的書,幫助我們在大流行病盛行的這個時代變得更有韌性。藉著近期吸取的經驗,這本帶著希望和樂觀的書為讀者在駕馭未來時提供了一個紮實的基礎。」——華特.艾薩克森(Walter Isaacson),《賈伯斯傳》與《破解基因碼的人》等暢銷書之作者 ►「既像謀殺案推理小說,又是實用的生存指南,桑賈伊.古普塔醫生此書實屬傑作。在這本精彩的書中,桑賈伊向讀者揭發在疫情新聞中不

曾聽過的事(極少人有能耐這麼做),同時提供我們保持安全、並以前所未見的方式追求生命所需的日常工具。」——安迪.斯拉維特(Andy Slavitt),白宮新冠肺炎應對團隊前資深顧問 ►「憑藉著特有的好奇心、同情心和謙卑,再結合大師級的說故事長才,古普塔醫生介紹了這場我們經歷過最嚴重的公共衛生災難決定性的歷史,不管是個人還是整個社會,如果想要變得更強大就必須讀這本書。」——溫麟衍醫生,前巴爾的摩衛生專員 ►「口罩、肥皂、水、與人保持六英尺距離,再加上這本傑作,能讓我們在勢必得面對的下一場疫情中得以生存——也對我們剛經歷的這場疫情更加了解。新冠肺炎目前尚無治癒方法,但

這本書能讓你免受那些把世界搞得天翻地覆的錯誤訊息和假消息所累。」——史考特.伯恩斯(Scott Z. Burns),電影《全境擴散》編劇 ►「桑賈伊.古普塔醫生的智慧,讓我得以在過去十八個月守護住家人。現在這本書將使我們更有把握,自己擁有面對接下來發生的事時應具備的資源和心態。」——法蘭西斯.福特.柯波拉(Francis Ford Coppola),五度奧斯卡金像獎最佳導演獎得主 ►「這本書簡直是驚悚小說,我們暫時還不知道結局。這就是為什麼我們需要古普塔這位值得信賴、誠實且明智的嚮導,來告訴我們為何我們會走到這個地步,並幫助我們預見未來,以因應下一場大流行發生。

」——拉里.布萊恩特(Larry Brilliant)醫生,公共衛生碩士及大流行應對諮詢公司(Pandefense Advisory)執行長 ►「如果有哪本關於新冠肺炎的書是「必讀的,毫無疑問就是這本。」——彼得.傑.霍特茲(Peter Jay Hotez),貝勒醫學院熱帶醫學院院長及教授 ►「這本書對當前與未來的健康危機,做了充滿智慧且資訊完整的評估。」——《科克斯書評》 ►「寫實,但是帶給人的感覺並非愁雲慘霧、黯淡無光,反倒是令人振奮的期許。」——《出版者週刊》

資訊安全不可否認性進入發燒排行的影片

【線上課程】《人際斷捨離》~

讓你留下怦然心動的關係,活出輕盈自在的人生!

課程連結:https://pse.is/E5MW5

第一講免費試聽:https://youtu.be/YyLvd1cNcDw

【人際維基】桌遊體驗會~讓你一玩就懂別人的在乎~06/16(日)14:00

活動資訊課程:https://www.koob.com.tw/contents/3072

【哈克工作坊】~讓你的存在,成為別人想親近的禮物~06/29(六) & 06/30(日)(僅剩“1”位名額)

課程資訊:https://www.koob.com.tw/contents/3897

[ 7/21 開課!]【寫作小學堂】~寫出專屬風格,找回文字悸動

打造一盞自己的聚光燈,建立起專屬於你的品牌印象

課程資訊:https://www.koob.com.tw/contents/3655

【08/10開課!】《人際回應力-看懂情緒,輕鬆對談》~第20期

一個人的命運,是回應力的總和!(僅剩“2”位名額)

課程資訊:http://www.koob.com.tw/contents/157

更多學員心得分享:http://goo.gl/Guc6V6

【線上課程】《時間駕訓班》~

學會提升效率,擺脫瞎忙人生,做自己時間的主人

課程連結:https://pse.is/DDDHB

第一講免費試聽:https://youtu.be/flfm52T6lE8

線上課程【不用開口,就讓你擁有人際好感】

啟動人際溝通的關鍵影響力 https://goo.gl/v3ojdo

桌遊【人際維基】~一玩就懂得別人的在乎:https://goo.gl/Ej4hjQ

到蝦皮購買【人際維基】:https://goo.gl/ASruqR

=============================

以下為本段內容文稿:

各位朋友大家好,又到了為你朗讀的時間,今天嘉玲要繼續跟大家介紹「安眠書店」。

上一集我們花了許多時間在介紹危險情人,他們為何容易讓人卸下心防,他們在關係中的追求,以及可能的成長背景。

這一集,我們把焦點轉到女主角貝可身上,了解什麼樣的信念或特質容易吸引危險情人,或是進入到危險關係中,很困難脫身。

之所以要討論貝可,並不是要指責受害者,把責任都怪在他們身上,但不可否認的是一個巴掌拍不響。就像在影集中,貝可和喬是曾經分手的,貝可其實有發現喬不太對勁,認識他之後,身邊的朋友一個個都消失,而且喬絕口不提自己過去的感情、女朋友,這些都不太合理。

而且喬和貝可分手後,也交了新女朋友,新女朋友帶給喬很大的安定感,他們的感情是很穩定的,可是喬卻覺得有一些些失落。

原因就在於新女朋友無法帶給他,如同貝可一樣的刺激感。

怎麼說呢?剛認識貝可時,你會覺得他是個甜姐兒,長得很甜美,個性也很好,很在乎朋友,雖然家境不好,可是努力打工、教瑜珈賺自己的生活費,就算遇到教授威脅上床,以維持助教的工作,她也沒有屈服。

可是慢慢看下去,你會發現貝可一直在說謊,她騙大家父親過世了,可是他的爸爸其實好好的活著,貝可刻意把自己塑造成一個可憐、脆弱的角色,來博得大家的同情。

同時,她也常常在社交軟體上刻意把自己裝做很文藝、認真、積極、上進,好像很有熱情、夢想,但其實她根本沒在寫作,只是一直嚷嚷著自己很想寫,可是沒時間、太忙、要賺錢等等等。

但沒錢沒時間的她,只要朋友有約,她又會立馬出現,覺得不去就不夠潮、Fashion。

或是她本來的男朋友,其實只是把她當成洩慾的對象,但她還是無法拒絕對方的求歡,為什麼呢?

因為她的前男友很有錢、家世好,攀附在這些關係中,會讓她感覺自己還不錯,不是那個鄉下來的poor girl。

貝可的自我概念一直是很不穩定的,所以她經常有意無意對異性傳送電波,很容易讓人誤會她,這也是喬為何那麼沒安全感,總想要控制貝可,知道他的一舉一動,可是離開後,遇到一個很穩定的女友,卻又覺得無聊。

因為貝可很能激起喬的征服慾,讓喬覺得刺激、有趣。

他們兩個心裡的洞,創造很大的吸引力,因此,在靈魂的部分,他們彼此是需要彼此的,可是在意識層面,他們沒有學會好好管理自己的情緒和溝通能力,才會不斷的相互折磨。

此外,貝可的低自尊還展現在創作上,當她遇到才華洋溢的同學時,她其實是選擇逃避的,她覺得自己什麼都沒有,不可能贏得別人的認同。

可是渴望被接納、保護,卻又一直是她心底很大的需要,於是她最後選擇杜撰一篇自己跟死去爸爸的互動經驗,來討拍,博取大家的同情。

她可以繼續是那個手足無措、害怕、可憐的女孩,需要大家關愛。貝可性格裡許多的陰暗面,讓她不斷在危險邊緣衝浪。

衝得過,就是一段刺激的戀情,衝不過,就是掉落冰冷的大海,溺斃。

貝可心裡的空虛,讓喬得已介入。

在我過去的經驗中,有許多身處危險關係的女性,他們對自己的存在也是不自信的,懷疑自己的價值,以至於他們習慣用照顧、付出的方式,來證明自己的存在。

這個部分雖然跟貝可喜歡討拍、裝可憐的形象不一樣,可是深入底層,你會發現那種對生命深深的無力感、懷疑,其實是相同的。

所以才會需要在現實生活中,找一段戀情來讓自己有事情忙,逃避心裡的痛苦與焦慮。

假使你有認識這樣的朋友,或是你發現自己也有類似的狀況,非常鼓勵你給自己一點時間、一點空間,去找專業的人士談談,或是找相關的書籍和課程,讓自己對這個現象有多一點了解。

你不是生病,你只是心受傷了,需要一點時間療傷、撫慰那個一直被遺忘的自己。

如此,才有可能停止輪迴,讓真正的幸福進入你的生命。

希望今天的分享對你有幫助,假使你想學會好好愛自己?進而在關係中找到真正適合自己,而不是一直剝削你的人,我在啟點線上學苑開設了一門新課程,叫「人際斷捨離~讓你的生活只留下對的人」,將會透過許多小活動,讓你更了解自己。相關的課程連結都在YT下方,有興趣的朋友,都可以直接線上報名喔!

最後,如果你喜歡我製作的內容,請在影片裡按個喜歡,並訂閱我們的頻道,別忘在訂閱旁邊的小鈴鐺按下去,這樣就不會錯過我們製作的內容喔!謝謝你的收聽,我們再會。

不可否認與依法取用機制之研究

為了解決資訊安全不可否認性 的問題,作者宋振華 這樣論述:

隨著網際網路技術與電子商務市場的快速成長,資訊安全相關技術也變得日漸重要。其中身份鑑別、私密性、真確性與不可否認性等四項安全服務被視為網路安全的基本要素。本論文以不可否認性為中心思想,探討兩個相關的主題:不可否認安全協定以及依法取用機制。 不可否認安全協定為本論文的第一個主題,本論文提出三個適用於不同效率與安全需求的不可否認安全協定,並提出集中式證據管理的概念,具有以下優點:首先,本文提出的協定降低對被信賴第三者的信賴程度;其次,集中式證據管理可以減輕證據使用者管理證據的負擔;最後,由於證據的集中保管,可增加對證據本身的安全保護。 依法取用安全機制為本

論文的第二個主題,本論文提出兩個分別適用於對稱式金鑰密碼系統與非對稱式金鑰密碼系統的金鑰回復系統。金鑰回復是網路安全中被廣為討論的問題。在金鑰回復系統中,解密金鑰以適當的方式,儲存於金鑰代管機關中,而經由法律程序,可取得解密金鑰,以防止密碼系統被用於犯罪行為。本論文提出的金鑰回復系統能夠同時限制監聽範圍與監聽時間。 不可否認安全服務提供事前的證據管理;依法取用機制則提供事後的證據蒐集。以上述兩項研究為基礎,本論文對網際網路虛擬社會行為的證據力及可追跡性提出解決方案,其主要目的在避免電腦犯罪的發生。

CIA教你讓人說出真心話:慢慢說、小聲問、專心聽,解除心理戒備的攻防之道(暢銷新版)

為了解決資訊安全不可否認性 的問題,作者PhilipHouston 這樣論述:

「我不喜歡那個人,所以更要多了解他。」──美國總統林肯 「真誠與同理心,是讓對方坦白的關鍵要素。」──中情局測謊專家菲爾.休士頓 《紐約時報》暢銷經典! 有話想問清楚,對方總是逃避或冷處理? 大吵一架、嚴詞逼供、威脅利誘都無效? CIA測謊專家25年來的套話寶典, 父母、老師、伴侶、管理者與商務人士都必備的溝通指南。 每當我們想到審訊、套話的場景,總會浮現城府極深、表情陰森的情報人員,或是輪流出場的「好警察、壞警察」。正如電影《不可能的任務》的特務一樣,用精心設計的話術跟演技誘你上鉤……可惜的是,這些都是刻板的形象,在本書作者休士頓等資深的審訊專家看

來,反而更容易讓對方升起防衛心,跟你耗個沒完沒了。 因此,審訊的氣氛雖然談不上是爐邊談話,但唯有讓對話充滿真誠的氣氛,我們才能找到破口;只要當事人一卸放下心防,就會自動吐露實情。本書的重點不是教讀者如何破解對方的表情、手勢或口氣,而是唯有磨練自己的專注力、傾聽力、口語能力和同理心,才有辦法打破溝通的僵局。 本書第一部分由三位CIA專家領軍,先解說套話的心理學原理,包括讓當事人維持在「短期思維模式」左右他的注意力,不讓他有時間找藉口和拼湊謊言。接下來,審訊前要盡可能地找尋資料,當你沒把握時,只能使用「關心」與模糊的語句開場,而說話的口氣要掌握SEL三大技巧 1. Slow

:放慢說話速度。 2. Engage:注意力放在訊問對象身上。 3. Low:降低說話音量。 除了各項原則外,三位專家會以他們生涯的重大案例來說明如何實戰破敵,內容如諜報小說一樣精彩。到了第二部分,則由談判專家羅梅瑞律師來說明,這些方法如何應用到生活中(畢竟我們不會沒事遇上恐怖分子)。他強調,無論是面對說謊的孩子、面試員工、問另一半如何時間管理,都可以用上頂尖情報員的技巧,包括列出詳細的條件、立場不偏不倚、態度真誠,以及最重要的:令對方產生好感,讓自己成為對方的樹洞。 本書結合心理學、審訊技巧、法律實務等多方面的專業知識,最終的目的在於讓大眾拋棄脅迫性的惡性溝通法,改以

冷靜、同理心與符合道德的方式獲取情報、化解衝突,進而與人建立可信賴的合作關係。 好評推薦 「這些情報員審訊過數百人,本書是他們的智慧結晶。這些經驗能應用於各種測謊的情況。本書有各種奇妙的故事,會讓你更了解謊言的樣貌。」──《富比士》 「測謊不是與生俱來的能力,而是經由學習而來。多年來,作者們審訊了無數的恐怖分子和雙面諜,遵循他們的建議,就能懂得如何獲取真相。」──《紐約時報》 「本書內容引人入勝,還包含每天都能用到的實用建議。」──約翰.米勒(John Miller),紐約警察局轄下情報局副局長

想知道資訊安全不可否認性更多一定要看下面主題

資訊安全不可否認性的網路口碑排行榜

-

#1.初級資訊安全工程師能力鑑定樣題

初級資訊安全工程師能力鑑定樣題. 科目1:資訊安全管理概論. 第7 頁,共9 頁. 7. (D) 自然人憑證於網路上的相關應用具有不可否認性. C 35. 關於營運持續管理處理策略之選擇 ... 於 www.ipas.org.tw -

#2.電子支付機構資訊系統標準及安全控管作業基準

(五)訊息不可否認性(Non-repudiation):指無法否認其傳. 送或接收訊息行為。 三、常用密碼學演算法如下:. ( 一) 對稱性加解密演算法:指資料加密標準(Data. 於 www.ba.org.tw -

#3.資安這條路:飛飛來領路

資安 這條路☆ 密碼學能提供的資訊安全目標1. 機密性Confidentiality 2. 正確性Authenticity 3. 完整性Integrity 4. 驗證性Authentication 5. 不可否認 ... 於 m.facebook.com -

#4.為什麼要選擇有通過ISMS資訊安全管理系統的資訊軟體公司呢?

基本上除了以上三點,可以再搭配身分驗證(authentication)、存取控制(Access Control)、不可否認性(non-repudiation)三項組成共同組成更全面的資安基本 ... 於 www.thinkyes.tw -

#5.資訊安全- 教育百科| 教育雲線上字典

可用性:防止未經授權的人獨占系統資源或使系統當機,導致合法的使用者無法穩定的使用系統。 認證:確認每一個使用者系統的身份真實性。 不可否認性:確保使用者無法否認其 ... 於 pedia.cloud.edu.tw -

#6.《資通安全》

雙方資料傳遞的機密性、完整性、身分認證與不可否認性。其運作流程如下:. (來源:改繪自《資訊管理:e 化企業的核心競爭能力》,林東清著). 於 news1.get.com.tw -

#7.資訊安全管理-個人篇

• 完整性:確保資訊內容及資訊處理方法為正確. 而且完整。 • 可用性:確保經授權的使用者當需要時,能存. 取資訊及使用相關的資產。 Page 7. • Non-repudiation 不可否認性. 於 www.banana.org.tw -

#8.行政院環境保護署資訊安全管理規範

2. 資訊系統擁有者配合資訊安全稽核小組定期的資訊. 安全評估作業,檢討相關人員是否遵守機關的資訊. 安全政策、規範及相關安全規定。 3. 定期或因應突發性、專案性及特殊 ... 於 mobile.epa.gov.tw -

#9.2專題報導

完整性(Integrity) 、不可否認性(Non-. Repudiation)。上述各項資訊安全服務,應用. 一至數種不等的安全機制(Security Mechanism). 來達成。例如:加密(Encryption)、數位 ... 於 www.ceci.org.tw -

#10.從零開始學資安— 什麼是資訊安全?

* 機密性Confidentiality * 完整性Integrity * 可用性Availability2. 其它安全性要素 * 不可否認性Non-repudiation * 鑑別性Authentication * 存取 ... 於 medium.com -

#11.法規內容-行政院及所屬各機關資訊安全管理要點

柒網路安全管理二二各機關利用公眾網路傳送資訊或進行交易處理,應評估可能之安全風險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認性等安全需求,並針對資料傳輸、 ... 於 theme.ndc.gov.tw -

#12.法規名稱: 行政院及所屬各機關資訊安全管理要點

柒、網路安全管理. 二十二、各機關利用公眾網路傳送資訊或進行交易處理,應評估可能之安全風險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認性等安全需求,並 ... 於 www.rootlaw.com.tw -

#13.20.「資訊安全」的三個面向不包含下列何者? (A)可用性 ...

「資訊安全」的三個面向不包含下列何者? (A)可用性(Availability) (B)機密性(Confidentiality) (C)完整性(Integrity) (D)不可否認性(Non-repudiation). 於 yamol.tw -

#14.資訊安全-期中考[2] Flashcards

Study with Quizlet and memorize flashcards containing terms like CIA 之C 機密性, CIA 之I 完整性, CIA 之A 可用性and more ... 否認性-該信息源自A並且確認未被更改 ... 於 quizlet.com -

#15.ISMS 資訊安全管理系統

不可否認性 (Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件. 往 ... 建立並實施資訊安全內部稽核機制檢核有效性. 建立並實施管理審查評量各項資安管理 ... 於 noc.twaren.net -

#16.資訊安全政策 - 新達科技

4.1. 資通安全:實現和維護資訊與通訊的機密性、完整性及可用性;亦能涉及如鑑別性、可歸責性、不可否認性及可靠性等性質。 ... 安全管理系統政策目標之有效性和適切性。 於 www.shinda.com.tw -

#17.國立陽明交通大學資通安全暨個資保護管理要點

一、國立陽明交通大學(以下簡稱本校)為維護整體資通安全及個人資料保護,強化各項. 資訊資產之安全管理,確保其具機密性、完整性、可用性、鑑別性與不可否認性,以因. 於 it.nycu.edu.tw -

#18.電子支付機構資訊系統標準及安全控管作業基準辦法條文

(五)訊息不可否認性(Non-repudiation):指無法. 否認其傳送或接收訊息行為。 六、常用密碼學演算法如下:. Page 3. 3. ( ... 於 www.mjib.gov.tw -

#19.輔英科技大學資訊安全暨個人資料保護管理要點

一、本校為維護整體資訊安全暨個人資料保護(以下簡稱資安暨個資保護),強化各項資訊. 資產之安全管理,確保其具機密性、完整性、可用性、鑑別性與不可否認性,以因應. 於 ese.fy.edu.tw -

#20.資訊安全| 網路安全| 網路和通信| 凌華科技 ...

資訊 與網路安全. 開創性的網絡安全. 隨著大型組織、公司和其他單位在全球範圍內迅速擴張,5G 部署也在增加,網路和通訊團隊面臨著不可否認的挑戰:維護伺服器正常運行 ... 於 www.adlinktech.com -

#21.資訊管理的安全與保護觀點

不可否認性 (Non-Repudiation):使用者已使用或接受某項服務(如下訂單)時,不能否認其未使用過. 網路安全的威脅與攻擊的模式(1/2). 網路上的主要攻擊模式. 於 necis.nhu.edu.tw -

#22.109-2 資通安全通識講習

1-4 資安重大事件. 1-1 資訊安全認知. 具有保護資訊的機密性、完整性與可用性。 擁有鑑別性、可歸責性、不可否認性、及可靠性等特性。 機密性. 確保資料傳遞與儲存的私密性 ... 於 www.grjh.ntpc.edu.tw -

#23.密碼學機制在電子檔案保護之應用

性(authenticity)、不可否認性(non-repudiation)等安全目標,各項安全目標說明如㆘:. (㆒)機密性:確保未授權者無法知曉傳輸或儲存資料的內容。透過加解密技術. 的使用 ... 於 pearl.archives.gov.tw -

#24.電子支付機構資訊系統標準及安全控管作業基準辦法歷史法規 ...

(五)訊息不可否認性(Non-repudiation) :指無法否認其傳送或接收訊息行為。 六、常用密碼學演算法如下: (一)對稱性加解密演算法:指資料加密標準( ... 於 law.moj.gov.tw -

#25.第9 條 - 金融法規全文檢索查詢系統- 銀行局

前條所稱訊息隱密性、訊息完整性、訊息來源辨識性、訊息不可重複性及訊息不可否認性之安全設計,應符合下列要求: 一、訊息隱密性:應採用3DES 112bits、AES 128bits、RSA ... 於 law.banking.gov.tw -

#26.1062 資安筆記

加密系統是為了機密性、完整性、不可否認性和認證。 一般的密碼系統步驟為:. 首先 ... 安全性依賴在離散問題上。 給定g, p, g k mod p, 找到k. 讓p 是質數,g 是產生器 ... 於 hackmd.io -

#27.資訊室> 資訊安全工作規範

六、對於可存取機密性、敏感性資訊或系統之員工以及配賦系統存取特別權限之員工有 ... 性、機密性、身分鑑別及不可否認性等安全需求。 二、資訊室需針對資料傳輸、撥接 ... 於 www.kmuh.org.tw -

#28.資訊安全暨個人資料保護推動委員會設置要點

... 安全管理,確保其具機密性、完整性、可用性、鑑別性與不可否認性及建立全校教職員工生個人資料保護觀念,特設置資訊安全暨個人資料保護推動委員會(以下簡稱本會)。 本 ... 於 www.vnu.edu.tw -

#29.資訊安全政策| 網站資訊區塊

4.1 資訊安全保存資訊的機密性、完整性及可用性;此外,亦能涉及如鑑別性、可歸責性、不可否認性及可靠度等性質。 4.2 資訊資產對組織有價值的任何事物,如資訊、人員、 ... 於 www.mercy.org.tw -

#30.臺灣網路認證公司(TWCA)與筑波醫電締結合作關係

... 不可否認性,雙方的合作讓智慧手寫輔助系統符合資訊安全及《電子簽章法》的解決方案,未來將為醫療院所帶來更優質、便捷且安全的體驗! 李董事長 ... 於 www.twca.com.tw -

#31.非對稱式金鑰的加解密演算法二組密碼

1. CHAPTER 08. 資訊安全. 8-1 資訊安全的基本原則. 8-2 資料機密性. 於 www.csie.ntu.edu.tw -

#32.什麼是資訊安全?- 八拓科技行銷

不可否認性 ——意味著一方不能否認收到消息或交易,另一方也不能否認發送消息或交易。 · 真實性——意味著驗證用戶是他們所說的那個人,並且到達目的地的每個輸入都來自一個受信 ... 於 www.keywordseo.com.tw -

#33.資訊安全政策

配合資訊安全管理制度活動及遵守相關規範。 5. 定義. 5.1 資訊安全(information security). 確保資訊之機密性、完整性及可用性,此外亦包含鑑別性、可歸責性、. 不可否認性 ... 於 law-out.mof.gov.tw -

#34.ISO 27001:2013《資訊安全管理系統

資訊安全 之3大要素,業界慣用"CIA"稱之,包括機密性(Confidentiality)、完整性(Integrity)與可用性(Availability);更應增加諸如鑑別性、可歸責性、不可否認性與可靠性。 1 ... 於 www.fmea.com.tw -

#35.ITE 資訊專業人員鑑定資訊安全類-資訊安全管理系統與風險管理 ...

(C)不可否認性. (D)可靠度. Ans:ABCD. 010. 營運衝擊分析(Business Impact ... 組織應決定資訊安全管理系統之邊界及適用性,以建立其範圍。於決定範圍時,. 應考量哪些 ... 於 www.itest.org.tw -

#36.國立臺中教育大學資訊安全管理要點

十六、各單位利用公眾網路傳送資訊或進行交易處理,應遵守「臺灣學術網路使用規. 範」;並應評估可能之安全風險,確定資料傳輸具完整性、機密性、身分鑑別及. 不可否認性等 ... 於 www.ntcu.edu.tw -

#37.-資訊安全

建置適當的資訊安全管理系統,以保障本局資訊資產的安全。所謂資訊安全的組成包含三要素: (一)機密性:適當保護資訊資產,讓資訊資產均為合法使用。 ( ... 於 www.sipa.gov.tw -

#38.講題:資訊應用安全議題隨著資訊通訊科技的發達

資訊安全 的意義在於維護資訊之機密性、完整性及可用性。此外,也要重視. 資訊之鑑別性、可歸責性暨不可否認性及可靠度等議題。資訊安全三大重點是:. 1.機密性:未經授權 ... 於 www.hlbh.hlc.edu.tw -

#39.各項聲明資通安全政策

四、 完整性(integrity, I):確保資訊與處理方式精確性及完整性。 五、 可用性(availability, A):確保獲得授權的使用者在需要時可以用相關資訊資產。 六、 隱私及 ... 於 www.aptg.com.tw -

#40.常見之資安脆弱性之一

資通安全威脅-- threats. 仿造(fabrication) – 鑑別性(authenticity)、不可否認性(non-repudiation). 未授權者仿造資料,資料使用者無法分辨真偽; 插入 ... 於 www.cs.nchu.edu.tw -

#41.何謂資訊安全

不可否認性 (Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件往後不能被否認的能力。 可用性(Availability):已授權實體在需要時可存取與使用之特性。 於 isp.nuu.edu.tw -

#42.騰達保險經紀人股份有限公司資訊安全政策聲明書

三、 資訊系統包含本公司所有之系統。 參、名詞定義. 一、 資訊安全:保存資訊的機密性、完整性及可用性;此外,亦能涉及如鑑別性、可歸責性、. 不可否認性及可靠度等性質 ... 於 tengda-broker.com -

#43.資訊安全概論

• 安全性機制所提供的基本服務:. – Confidentiality (機密性). – Integrity (完整性). – Availability (可用性). • 其它安全性服務. – Non-repudiation (不可否認性). – ... 於 2blog.ilc.edu.tw -

#44.資安政策

第1條目的. 為強化資通安全管理、確保資訊與資料的機密性、完整性、可用性與不可否認性,以及資訊資源(包括電腦硬體、軟體、週邊與網路)之可靠性,以提昇全體員工對 ... 於 www.shengyusteel.com -

#45.20.「資訊安全」的三個面向不包含下列何者?(A)可用性 ...

20.「資訊安全」的三個面向不包含下列何者?(A)可用性(Availability) (B)機密性(Confidentiality) (C)完整性(Integrity) (D)不可否認性(Non-re. 於 www.tikutang.com -

#46.第一章、 妳我他

不安全,可能易被破解( 暴力或字典查詢攻擊、混合攻擊). 無法提供不可否認性. 可能忘記和 ... 於 pic.tasker.com.tw -

#47.資訊安全工程師職能基準資訊科技/網路規劃與建置管理

S01 應用機密性、完整性、可用性之概. 念於日常作業。 S02 應用可歸責性、不可否認性、鑑. 別、可靠度於日常作業. S03 建立符合ISMS 精神之架構並落實維. 運. T2. 資產與風. 於 icap.wda.gov.tw -

#48.適用於無線網路環境下之不可否認性資源存取機制之研究

... 資訊安全之一般性要求之外,更重要的是能確認無線網路環境的資源使用之「不可否認性」。本研究提出的運作機制共可分為三個部份:主網路認證註冊、外部網路認證註冊和 ... 於 ndltd.ncl.edu.tw -

#49.不可否認與依法取用機制之研究

關鍵字: Information Security;Non-repudiation;Lawful Access;Key Recovery;Key Escrow;International Standard;資訊安全;不可否認性;依法取用;金鑰回復;金鑰代管;國際 ... 於 ir.nctu.edu.tw -

#50.[題庫][電腦軟體應用(丙)][ 04:資訊安全] BLOCK 學習網

1 91. 「資訊安全」的三個面向不包含下列何者? A 機密性(Confidentiality). B 可用性(Availability). C 不可否認性(Non-repudiation). D 完整性(Integrity). 答案. 2 92 ... 於 www.block.tw -

#51.ISO/IEC 27001:2022 資訊安全管理系統

鑑別性適用於如使用者、程序、系統與資訊等實體。 (iii) 不可否認性(Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件往後不能被否認的 ... 於 www.isoleader.com.tw -

#52.資訊安全

對所有主要的資訊資產指定專人負責保護,且管理記錄必須是可以追溯. 不可否認性(Non-repudiation). 可歸責性( Accountability ). 資訊安全政策. 資訊安全政策是管理階層 ... 於 cc.ttc.edu.tw -

#53.資通安全須知

... 性是否同時兼顧資訊及通訊的安全性? 網路交易有那些 ... 針對網路交易安全需求,提供完善的安控機制,使網路交易服務達到資料之隱密性、身份確認及不可否認性等安全需求。 於 www.peicheng.com.tw -

#54.國軍資安鑑測題庫 - 後備指揮部

保護資訊和處理方法的準確性和完整性之特性為? ○(1)機密性○(2)完整性○(3)可用性○(4)不可否認性 ... ○(1)不重視安全性,沒有保護措施○(2)系統程式有問題○(3)惡意的 ... 於 afrc.mnd.gov.tw -

#55.企業與機關如何確保上雲資訊安全

• 審計確認有無異常行為與不可否認性(log 分析). • 補救措施,傳統安全、業務持續與災難復原. • 資源隔離,遇到問題可以局部封鎖隔離復原,避免服務全面 ... 於 s.itho.me -

#56.行政院及所屬各機關資訊安全管理要點

各機關訂定之資訊安全政策,應至少每年評估一次,以反映政府法令、技術及業務等最新發展現況,確保資訊安全實務作業之有效性。 ... 不可否認性等安全需求,並針對資料傳輸 ... 於 stli.iii.org.tw -

#57.NII | 個資、資安與資訊服務管理及雲端安全驗證專業顧問

三、不可否認性-Non-repudiation: 確保使用者無法否認於系統上完成的作業。 四、可靠性-Reliability: 確保作業執行皆有一致結果。 肆、權責 一、本會高階主管應 ... 於 www.nii.org.tw -

#58.國立彰化師範大學資訊安全管理要點

(一)各單位利用公眾網路傳送資訊或進行交易處理,應遵守「臺灣學術網路管理規範」;並應. 評估可能之安全風險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認性等 ... 於 olis.ncue.edu.tw -

#59.Information Security (資訊安全)

澳大利亞. 信息安全(INFOSEC):用於保護官方信息免遭洩露,完整性損失或不可用的所有措施。[8]. 法國. 信息系統安全性:使信息系統能夠承受可能損害存儲,處理或傳輸 ... 於 demo.prolong.com.tw -

#60.資訊安全政策

... 資訊安全管理制度活動及遵守相關規範。 5. 定義 5.1 資訊安全(information security) 確保資訊之機密性、完整性及可用性,此外亦包含鑑別性、可歸責性、不可否認性及 ... 於 www.ntbca.gov.tw -

#61.法規內容-南投縣政府資訊安全管理要點

... 資訊或進行交易處理,應評估可能之安 全風險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認 性等安全需求,研擬妥適的安全控管措施。 二十二、各單位開放外界連 ... 於 glrs.nantou.gov.tw -

#62.知識分享

新式數位身分證換發前,應做好以憑證進行不可否認性登入認證的前置準備。瞭解舊 ... 兼具方便性與安全性-資通身分識別及存取管理. 2007-11-15. 兼具方便性與安全性-資通 ... 於 pki.ares.com.tw -

#63.資訊安全系統規劃與設計

– 機密性、完整性、可用性、鑑別性、不可否認性. □ 人員(people). – 鑑別性、不可 ... 實務上常見的資安脆弱性(1/2). □ 基於效率考量,採用大量集中的同質資料庫設計. 於 tnrc.edu.tw -

#64.一般警察人員考試及106 年特種考試交通事業鐵路人員

... 資訊安全所要求的機密性(confidentiality)、. 完整性(integrity)、可稽核性(accountability)、確認性(authentication)及不可否認性. (non ... 於 www.public.tw -

#65.兆豐證券股份有限公司兆豐證券股份有限公司資訊安全政策

一、 利用公眾網路傳送資訊或進行交易處理,應評估可能. 之安全風險,確定資料傳輸具完整性、機密性、身分. 鑑別及不可否認性等安全需求,並針對資料傳輸、撥. 接線路、網 ... 於 www.emega.com.tw -

#66.資料及系統安全

即交易的收發雙方參與安全管制並無法否認執行過的交易. 例如數位簽署就具備不可否認性。 身分鑑別(Authentication). 辨別資訊使用者的身份。 必須可以記錄資訊是被誰使用過 ... 於 w3fs.tainan.gov.tw -

#67.TWCERT-電子報-資安小知識-資訊安全基本概念

(iii) 不可否認性(Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件往後不能被否認的能力。 可用性(Availability):已授權實體在需要時可存取與使用之特性 ... 於 www.twcert.org.tw -

#68.第一章安全性資訊系統簡介

訊息確認的功能:在雙方共享一把秘密鑰匙的情況下,可確認訊息的完整性與鑑定性,但無法達到不可否認性。 常見的演算法:DES、DESX、Triple-DES、Blowfish、IDES ... 於 www.tsnien.idv.tw -

#69.資安趨勢及個資案例宣導

➢何謂資訊安全? 保護資訊的機密性、完整性與可用性;另外. 也涉及如:不可否認性、驗證性、可歸責性、. 及可靠性等特性。 Confidentiality 機密性. Integrity 完整性. 於 www.afna.gov.tw -

#70.法規內容-宜蘭縣政府及所屬機關資訊安全管理要點

法規內容 ; 十八、資訊單位應經常評估網路資料傳送或進行交易處理之完整性、機密 性、身分鑑別及不可否認性等安全需求並針對資料傳輸、撥接線路 、網路線路與設備、接外連接 ... 於 glrslaw.e-land.gov.tw -

#71.下列何種觀念敘述不正確. 資訊技術資訊安全管理作業要點x8is5v

下列何者不是資訊安全要維護的資訊特性?. 保護資訊和處理方法的準確性和完整性之特性為? ○(1)機密性○(2)完整性○(3)可用性○(4)不可否認性. 26. 關於國軍智慧型 ... 於 mylm.radiosanmartin.es -

#72.資訊安全政策-基隆關中文版網站

除了以上3項基本性質外尚可依業務狀況考量認證性(authenticity)、可歸責性(accountability)、不可否認性(non-repudiation)或可靠性(reliability),其說明如下:. 認證性- ... 於 keelung.customs.gov.tw -

#73.資安概述

資訊安全 的三大原則: · Ø機密性(Confidentiality) · Ø完整性(Integrity) · Ø可用性(Availability) · Non-repudiation (不可否認性) ‧ · Authentication(身分鑑別) · Authority( ... 於 dimension.d-plus.com.tw -

#74.臺北市動產質借處資訊安全政策

資訊安全 政策. 貳-1-4. 六、不可否認性—Non-repudiation:. 確保使用者無法否認於系統上完成的交易。 七、可靠性—Reliability:. 確保作業執行者皆有一致結果。 參、原則. 於 www-ws.gov.taipei -

#75.亞利安因應資安趨勢,提供各種Thales整合資料保護方案

... 不可否認性,確認簽名絕對是本人所簽,可用於電子化公文、各種申請表單與合約的簽署。 手機推播認證. 手機已成為每天不可或缺的隨身個人物品,Bank 3.0時代,個人手機便 ... 於 www.ciphertech.com.tw -

#76.用密碼機制解決電子商務安全問題

可用性分析即是評估主機能夠達到正常服務的最大時限。 但隨著電子商務的興起,除了上述傳統的C.I.A資安三元素外,又產生不可否認性和 ... 於 www.netadmin.com.tw -

#77.資訊組| 何謂資訊安全

(iii) 不可否認性(Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件往後不能被否認的能力。 3. 可用性(Availability). 已授權實體在需要時可存取與使用之 ... 於 w3.tsjh.tc.edu.tw -

#78.資訊安全三大目標

... 安全協定(security protocol)、不可否認協定(non-repudiation protocol). 可取用性(availability) – 系統服務. 對合法之使用者或個體不能阻絕服務(denial of services ... 於 www.cs.nccu.edu.tw -

#79.New eID 系統相關安全性做法

(一) 針對資訊系統定期辦理網站弱點掃描、滲透測試及資安健診等安全性檢測;資. 安 ... (一) 廠商若使用憑證應用服務對訊息機密性、完整性、不可否認性、與可使用性之安全. 於 www.ris.gov.tw -

#80.行政院及所屬各機關資訊安全管理要點

全風險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認. 性等安全需求,並針對資料傳輸、撥接線路、網路線路與設備、. 接外連接介面及路由器等事項,研擬妥適安全控管 ... 於 www.laws.taipei.gov.tw -

#81.永豐金融控股股份有限公司█非因應外規訂定資訊安全管理 ...

(五)應考量確保稽核軌跡資料的可用性、完整性、機密性、來源辨識性、. 不可重複性及不可否認性,並進行檢核且留下相關紀錄。 (六)使用雲端服務時,應符合相關法令或作業 ... 於 www.sinopac.com -

#82.LOGinsight 巨量資料管理

支援IT 營運管理分析整合資訊安全的全面防護廣泛支援超過500 種以上日誌產生來源 ... 5.使用進行壓縮日誌檔的數位簽章,提供原始日誌紀錄不可否認驗證機制。 6.支援 ... 於 www.cloudmarketplace.org.tw -

#83.不可否認- 維基百科,自由的百科全書

不可否認 (Non-repudiation)是指某一資料的作者無法否認資料是由他所作,或是無法否認相關契約的合法性。此用語也用在法律上,多半會出現在某簽名的真實性被質疑的 ... 於 zh.wikipedia.org -

#84.Airiti Library華藝線上圖書館_電子商務安全

資訊安全 ; 機密性 ; 完整性 ; 鑑別性 ; 不可否認性 ; 可用性 ; Information security ; confidentiality ; integrity ; authenticity ; non-repudiation ... 於 www.airitilibrary.com -

#85.中部科學園區│資安政策

確保資訊之機密性、完整性及可用性,此外亦包含鑑別性、可歸責性、不可否認性及可靠度等性質,以保障民眾各項權益,並提升民眾對資訊服務之信心。 (二) 資產(asset ... 於 www.ctsp.gov.tw -

#86.資安維護顧問 - 銘威國際WIN WAY

侵入性資訊安全防衛評估. 服務說明. (1).法規諮詢及規劃服務. 本公司擁有多位國際認證之 ... 提供日誌保存不可否認性平台• 提供資訊資料傳輸機密機制設備; 提供資訊管理人員 ... 於 win-way.com.tw -

#87.淺談資安(1) - iT 邦幫忙::一起幫忙解決難題,拯救IT 人的一天

(iii) 不可否認性(Non-repudiation):對一已發生之行動或事件的證明,使該行動或事件往後不能被否認的能力。 可用性(Availability). 已授權實體在需要時可存取與使用之特性 ... 於 ithelp.ithome.com.tw -

#88.資訊安全與倫理

對稱式密碼系統為一組電腦數字或文字,加解密演算法藉秘密金鑰進行加密. 的動作,不具有不可否認性,又稱為秘密金鑰。 計算公式為三角形面積:n(n-1)/2。 A5. C. RSA: ... 於 greatbooks.com.tw -

#89.資訊安全管理要點,法律扶助基金會,其他法規

六、資訊安全政策,應至少每年評估一次,以反映政府法令、技術及業務等最新發展現況,確保資訊安全實務作業之有效性。 ... 不可否認性等安全需求,並對資料 ... 於 www.laf.org.tw -

#90.「萬物相連皆安全」的身份認證資安,確實把關企業大門

落實身份驗證(Authorization) 、合法授權(Authorization)、資料完整性(Integrity)、不可否認性(Non-repudiation),並留下資安稽核軌跡。 TRUST Service ... 於 www.informationsecurity.com.tw -

#91.頁4~12。 - 電子檔案長期安全機制架構

(authenticity)、不可否認性(non-repudiation)等所面臨之長期安全(long term security)議題日益. 受到重視。本文首先指出所採用密碼學技術的長期安全需求,並探討實務上 ... 於 tpl.ncl.edu.tw -

#92.行政院及所屬各機關資訊安全管理規範

或須處理機密性及敏感性資訊者,應經適當的安全評估程序。 2、人員進用之安全評估 ... 5、為防範假冒機關員工名義發送電子郵件,並達到身分辨識及不可否認的. 目地,必要 ... 於 www.sfi.org.tw -

#93.華梵大學資訊安全管理作業辦法

... 性、機密性、身分鑑別及不可否認性等安全需求。 第十五條各單位應針對資料傳輸、撥接線路、網路線路與設備、對外連接介面及路由器等事項,研擬妥適安全控管措施。 第十 ... 於 lib.hfu.edu.tw -

#94.資訊資產評估暨風險管理與風險評鑑教育訓練

外也能涉及如鑑別性、 可歸責任性、 不可否認性與可靠性等特性。 [ISO/. IEC 17799:2005]. • 資訊安全管理系統(Information Security Management System ISMS)-整. 體管理 ... 於 pims.ocu.edu.tw -

#95.兆豐證券股份有限公司資訊安全政策

網路安全管理應至少涵蓋下列事項. 一、利用公眾網路傳送資訊或進行交易處理,應評估可能之安全風. 險,確定資料傳輸具完整性、機密性、身分鑑別及不可否認性. 等安全需求 ... 於 www.megasec.com.tw -

#96.資訊技術資訊安全管理作業要點

確保可追蹤性和不可否認性的程序。 包裝和傳送的最低技術標準。 附帶條件委付蓋印契約協議。 快遞人員識別標準。 資訊安全事故的責任和賠償責任,如遺失資料。 敏感或重要 ... 於 www.bsmi.gov.tw -

#97.資訊安全政策

... 資訊資產. 的機密性、完整性、可用性之安全;此外,亦能涉及如鑑別性、可歸責性、不可否認. 性及可靠度等性質;等同本公司所謂之資訊安全或資安。 資訊資產:凡本公司資產,如 ... 於 www.teco.com.tw -

#98.【資通安全】講義

Non-repudiation (不可否認性). ‧ 防止存心不良的使用者否認其所做過的事,包括送出信件,接收文件,存取資料等。 ‧ 即交易的收發雙方參與安全管制並無法否認執行過的交易. 於 www.ting-wen.com -

#99.資訊安全政策 - 圖書資訊處- 長庚科技大學

保存資訊之機密性、完整性及可用性;亦可能包含諸如真確性、可歸責性、不可否認性及可靠性等其他性質。 二、機密性(Confidentiality). 使資訊不提供或不揭露予未獲 ... 於 lis.cgust.edu.tw -

#100.資訊安全手冊

四、 資訊安全(information security):保存資訊的機密性、完整性. 及可用性;此外,亦能涉及如鑑別性、可歸責性、不可否認性及. 可靠度等性質。 五、 資訊安全事件 ... 於 www.hsilo.gov.tw